Éviter le piège de l’hameçonnage d’URL : pourquoi votre entreprise a besoin de liens sécurisés

L’email constitue un outil de communication fondamental pour les entreprises de toute taille, et tout le monde possède une adresse email, malgré l’essor de Microsoft Teams, Slack et d’autres options de communication alternatives. Cette omniprésence a un inconvénient : elle donne aux criminels une « ligne » directe vers chaque employé de votre entreprise. C’est pourquoi les différents types d’emails d’hameçonnage restent le vecteur d’attaque le plus courant à l’origine d’une cyberfraude.

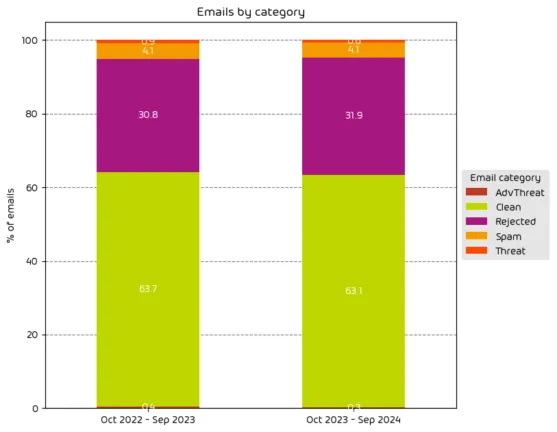

De plus, l’email moderne est très utile car il fournit des emails interactifs avec des liens vers des documents et des sites web, des images et des logos avec des liens intégrés, ainsi que des codes QR – tous conçus pour faciliter la collaboration, mais bien sûr aussi pratiques pour les criminels qui veulent tromper vos utilisateurs. Dans les faits, une analyse récente de 55,6 milliards d’emails sur une période d’un an a révélé que 36,9 % du trafic d’emails est catégorisé comme « indésirable ».

Ces emails « indésirables » sont répartis par catégories, 0,3 % d’entre eux étant considérés comme des « menaces avancées ». 0,3 % peut sembler peu, mais si l’on rapporte ce chiffre à 55,6 milliards d’emails, cela représente environ 167 millions de menaces hautement sophistiquées basées sur les emails. C’est pourquoi vous devez utiliser la solution la plus sûre possible pour vous assurer que les liens malveillants ne se retrouvent pas dans les boîtes de réception de vos utilisateurs.

La hausse des menaces basées sur l’URL

Il fut un temps où les acteurs de la menace utilisaient les attaques par email via des pièces jointes contenant des logiciels malveillants – « veuillez ouvrir le document PDF ou Word ci-joint pour recevoir votre prix ». Cela se produit encore, mais moins souvent, car c’est facile à repérer : toute solution de sécurité pour les emails analysera la pièce jointe, et les solutions plus avancées comme Advanced Threat Protection (ATP) de Hornetsecurity ouvriront toute pièce jointe inconnue dans un environnement de bac à sable et observeront toute activité du fichier pour déterminer s’il est malveillant ou non. De plus, une fois l’email envoyé, les attaquants ne peuvent pas modifier le contenu du message, et une fois qu’il a été identifié comme un logiciel malveillant, toutes les autres copies du même email seront bloquées.

L’envoi d’un lien vers un site web ou d’un fichier au lieu d’une pièce jointe offre une plus grande souplesse aux attaquants. L’une des approches favorites consiste à compromettre un site web, mais à n’y apporter aucune modification avant l’envoi de la campagne d’emails. La plupart des scanners de liens qui n’évaluent les liens qu’au moment de la réception ne signaleront pas les emails car le lien mène à un site ou à un fichier parfaitement sûr, et plus tard, les attaquants tendront leur piège et remplaceront le fichier bénin par un fichier malveillant, ou ajouteront des logiciels malveillants à un site web.

L’analyse au moment du clic dans Secure Links, une fonctionnalité de la solution Advanced Threat Protection (ATP) de Hornetsecurity, évalue le risque du fichier ou du site cible à la fois au moment de la réception et lorsque l’utilisateur finit par cliquer sur le lien.

Vous avez besoin d’une solution telle que l’ATP car elle est capable d’atteindre les boîtes aux lettres de vos utilisateurs après avoir découvert qu’un email particulier contient des liens malveillants et de le supprimer partout ailleurs où il a déjà été délivré.

Les solutions de ce type deviennent de plus en plus importantes. Nos données de l’année dernière montrent que les URL malveillantes représentent 22,7 % des attaques par email. Les URL malveillantes sont donc de plus en plus populaires pour les acteurs malveillants et viennent juste après les attaques par hameçonnage.

| Technique d’attaque | Pourcentage |

| Hameçonnage | 33.3 |

| URL | 22.7 |

| Escroquerie aux frais anticipés | 6.4 |

| Extorsion | 2.8 |

| .Exe dans une image disque / archive | 2.4 |

| Imposture | 1.8 |

| HTML | 1.7 |

| Maldoc | 0.5 |

| « Autre » | 28.4 |

En outre, les attaquants ne se contentent pas de créer un lien vers un site spécifique, mais utilisent plutôt une série complexe de redirections d’un site à l’autre, et fondent souvent la décision de délivrer le fichier malveillant ou un fichier bénin selon des caractéristiques particulières telles que l’identifiant du lien, le pays d’origine, etc. C’est un peu comme si le marketing moderne pouvait être hyper ciblé sur le groupe de personnes voulu, alors qu’ici les attaquants s’assurent que seules certaines personnes reçoivent le contenu malveillant

Ceci comprend notamment diverses techniques pour déterminer si c’est un utilisateur qui a cliqué sur le lien ou si c’est un système de cybersécurité automatisé qui essaie de déterminer si le lien est malveillant ou bénin et, si c’est le cas, il envoie un fichier sûr pour tenter de tromper la vigilance du système.

Secure Links s’adapte à cette situation en anonymisant les jetons dans les liens et en les remplaçant de manière aléatoire afin que le contenu de la page puisse être exploré en toute sécurité au nom de l’utilisateur, sans déclencher d’action ou de suivi. Cette fonctionnalité est essentielle pour l’analyse au moment du clic, qui bloque les attaques basées sur des liens dynamiques et des pages dormantes.

En outre, chaque page est parcourue à partir de simulations de plus de 30 appareils et combinaisons de navigateurs sur des appareils mobiles (Safari/Chrome, iOS et Android) afin de repérer les attaques conçues pour ne se déclencher que sur les smartphones. Enfin, les pages sont parcourues à partir de quatre régions différentes du monde, afin de repérer les pages d’hameçonnage qui ne visent qu’une seule région.

Cela nous amène à un autre point important : les criminels sont bien financés, dotés de personnels et incités à améliorer leurs attaques en adoptant de nouvelles approches pour accroître leur efficacité. Par conséquent, vos défenses doivent être assurées par une équipe de spécialistes, comme nous ici au Security Lab, qui se concentrent sur la détection de ces nouvelles variantes et les bloquent aussi rapidement que possible.

Nous avons également constaté une augmentation constante des liens d’hameçonnage menant à de fausses pages de connexion, qui tentent d’inciter les utilisateurs à saisir leur nom d’utilisateur, leur mot de passe et à répondre à une invite d’authentification multifacteur (MFA) sur leur téléphone, alors que le site proxy transmet ces informations à la page de connexion légitime. C’est ce qu’on appelle un attaquant ou un adversaire au milieu, en abrégé AitM (Adversary in the Middle). Une fois l’opération réussie, l’attaquant peut agir comme l’utilisateur, et notamment accéder à sa boîte aux lettres et à d’autres documents.

N’oubliez pas de former vos utilisateurs. Si tout le reste échoue et qu’un lien malveillant se faufile et atterrit dans les boîtes de réception, un utilisateur sensibilisé à la sécurité signalera les emails inhabituels, plutôt que de cliquer aveuglément sur les liens.

Plus de clics risqués sur les liens

Les liens sécurisés, au sein d’ATP, fonctionnent en remplaçant tous les liens (y compris les images cliquables, etc.) par un lien qui pointe vers nos serveurs (Secure Web Gateway), de sorte que lorsque l’utilisateur clique dessus, il est d’abord dirigé vers nos serveurs, tandis qu’en coulisses, le système suit le lien et détermine si la cible est sûre ou non. Vos utilisateurs sont ainsi protégés chaque fois qu’ils cliquent sur un lien dans un email.

Il y a deux défis à relever pour élaborer une bonne solution à cet égard, le premier étant la rapidité. S’il faut plusieurs minutes supplémentaires chaque fois qu’un utilisateur clique sur un lien, ce qui entrave la productivité et ajoute du stress au personnel, le système ne sera pas très populaire – Secure Links est rapide pour éviter cela.

Deuxièmement, vous avez besoin de technologies d’IA avancées telles que l’apprentissage automatique (Machine Learning-ML) et les solutions de vision par ordinateur pour analyser chaque image, code QR et autre obscurcissement que les attaquants utilisent pour contourner les protections, et là encore Secure Links apporte une technologie de pointe pour résoudre ce problème.

Secure Links utilise l’intelligence artificielle pour fournir une protection avancée contre l’hameçonnage, même dans le cas d’attaques très ciblées par ondes courtes :

- Les modèles intelligents analysent les principales caractéristiques des URL et des pages (redirections, chemins d’accès aux fichiers, scripts, etc.) afin d’identifier les contenus malveillants.

- Des algorithmes d’apprentissage automatique supervisés et non supervisés analysent plus de 47 caractéristiques des URL et des pages web, à la recherche de comportements malveillants, de techniques d’obscurcissement et de redirections d’URL.

- Apprentissage profond : les modèles de vision par ordinateur analysent les images pour extraire les caractéristiques pertinentes utilisées dans les attaques d’hameçonnage, notamment les logos de marque, les codes QR et le contenu textuel suspect intégré dans les images.

Les fournisseurs de services gérés (Managed Service Providers-MSP) et les fournisseurs de services de sécurité gérés (Managed Security Service Providers-MSSP) qui utilisent les liens sécurisés de Hornetsecurity seront heureux d’apprendre qu’ils peuvent ajouter leur propre logo et leurs propres informations sur les pages de numérisation, en utilisant la marque blanche pour améliorer la notoriété de leur marque auprès de leurs clients.

L’importance de la sécurité des liens dans le paysage numérique actuel

Les menaces véhiculées par les emails, telles que les liens d’hameçonnage, font partie du paysage numérique actuel et les entreprises doivent disposer d’une solution fiable sous la forme d’ATP avec Secure Links pour contrer cette menace. Cela est particulièrement vrai pour les attaques de type harponnage. La plupart des emails d’hameçonnage sont génériques et envoyés en masse à un grand nombre de destinataires (« cliquez ici pour valider votre adresse de livraison FedEx ») et sont facilement bloqués par l’ATP.

Mais lorsque les attaquants visent une organisation spécifique, ils procèdent à une reconnaissance, identifient les individus sur la base du site web de l’entreprise et des profils LinkedIn et élaborent des leurres d’hameçonnage ciblés beaucoup plus susceptibles de se fondre dans les communications par emails normales. Dans certains cas, nous les avons vus compromettre la boîte aux lettres d’un seul utilisateur, puis l’utiliser pour envoyer des emails d’hameçonnage ciblés à d’autres membres de l’organisation, augmentant ainsi la probabilité d’un clic car l’expéditeur est digne de confiance.

Dans ces situations, Secure Links est très utile car il permet de s’assurer que chaque lien est sûr avant d’autoriser l’accès.

En outre, Umut Alemdar, responsable du laboratoire de sécurité de Hornetsecurity, fait remarquer que la comparaison avec les liens sécurisés de Microsoft 365 E5 est très intéressante :

En ce qui concerne les capacités d’analyse, l’une des principales différences est que Secure Links est également capable d’analyser les fichiers, ce qui n’est pas le cas de Safe Links de Microsoft.

Demandez une démonstration dès aujourd’hui et découvrez comment Secure Links peut améliorer votre stratégie de cybersécurité !

Conclusion

Secure Links est un outil essentiel dans la lutte contre les attaques d’hameçonnage par email, qui s’appuie sur une technologie d’IA avancée pour garantir que les utilisateurs peuvent gérer leurs communications en toute sécurité. Grâce à des fonctionnalités telles que l’analyse des liens en temps réel et une interface conviviale, Secure Links ne se contente pas de renforcer la sécurité, il s’intègre également de manière transparente dans les flux de travail existants. En mettant en œuvre cet outil, les organisations peuvent protéger de manière proactive les données sensibles et maintenir la conformité avec les réglementations sectorielles.

foire aux questions

Secure Links permet d’analyser en temps réel, au moment du clic, les URL contenues dans les emails, protégeant ainsi les utilisateurs en analysant les liens à la fois au moment de la réception de l’email et au moment où l’utilisateur clique. Cela permet d’éviter les attaques d’hameçonnage qui utilisent des contenus retardés ou des liens initialement bénins qui deviennent ensuite malveillants.

Secure Links s’adapte en anonymisant les jetons dans les URL et en effectuant des tests à partir de plusieurs régions, appareils et navigateurs, afin d’identifier les pages d’hameçonnage conçues pour cibler des géolocalisations ou des types d’appareils spécifiques. Cela garantit une analyse et une détection complètes des menaces conçues pour échapper aux scanners de liens habituels.

Bien que les deux services offrent une protection par analyse de liens, Secure Links offre des capacités supplémentaires d’analyse de fichiers. Cette fonctionnalité renforce la sécurité en examinant les pièces jointes ou les fichiers liés à la recherche de menaces potentielles, ce que Microsoft Safe Links n’inclut pas actuellement.