Protégez-vous des pièces jointes malveillantes grâce à ces conseils d’experts

L’email est au cœur des communications des entreprises modernes. Dans la plupart des organisations, les messages internes sont souvent envoyés via Microsoft Teams, Slack ou d’autres applications de messagerie instantanée similaires, mais lorsqu’il s’agit de communications entre entreprises, le courrier électronique demeure le roi.

Cela rend le courrier électronique particulièrement attrayant pour les criminels, et les attaques par courrier électronique de toutes sortes restent le principal moyen utilisé par les auteurs d’attaques pour compromettre les activités de votre entreprise.

Il existe plusieurs types d’emails malveillants, tels que le phishing (le fait de vous inciter à cliquer sur un lien menant à un site web dangereux), le Business Email Compromise (BEC, le fait de vous inciter à transférer de l’argent sur un autre numéro de compte pour une facture) et les pièces jointes.

Ces dernières ressemblent à un fichier Word, Excel, image ou PDF normal que nous avons tous l’habitude de recevoir, et lorsqu’elles sont ouvertes, elles peuvent même avoir l’air d’un fichier inoffensif. Mais à l’intérieur se cache une sorte de charge utile malveillante, qui infecte votre appareil, voire le réseau de votre entreprise.

Cet article est consacré à ces pièces jointes malveillantes, aux risques qu’elles présentent, à la manière de former vos utilisateurs à les repérer, à la manière de protéger votre entreprise, aux différents types de pièces jointes malveillantes et, enfin, à la manière d’éviter qu’elles ne se retrouvent dans les boîtes de réception de vos utilisateurs.

En quoi les pièces jointes des emails malveillants sont-elles si dangereuses ?

La plupart d’entre nous recevons des fichiers joints à des emails dans le cadre de notre travail quotidien, et il va de soi que nous les ouvrons pour exécuter la prochaine étape du processus commercial : lire les informations, modifier le projet, remplir le formulaire PDF ou mettre à jour la feuille de calcul avec les derniers chiffres.

C’est pourquoi ils sont si « populaires » chez les criminels, car chaque fois qu’ils peuvent s’insérer dans un processus normal, ils ont beaucoup plus de chances de tromper leurs victimes.

Il existe différents types de pièces jointes de logiciels malveillants, qu’il s’agisse du type de fichier ou du type d’attaque. Commençons par le type d’attaque : dans certains cas, le logiciel malveillant est simplement intégré au fichier. Il peut s’agir d’un virus ou même d’une charge utile de type ransomware qui tente de crypter tous les documents sur votre appareil local, voire sur les fichiers partagés auxquels vous avez accès, et qui exige ensuite le paiement de la clé de décryptage.

Ce type de ransomware est rare aujourd’hui, tout d’abord parce qu’il est facile à repérer grâce à des solutions d’hygiène du courrier électronique telles que Advanced Threat Protection de Hornetsecurity, qui ouvrira chaque fichier joint entrant dans un sandbox et inspectera ses actions ; s’il est malveillant, le message n’atteindra même pas la boîte de réception de l’utilisateur.

Deuxièmement, même si la solution d’hygiène du courrier électronique ne détecte pas le logiciel malveillant, lorsqu’il tente de s’exécuter sur l’appareil, le système de détection et de réponse des points finaux (EDR) est susceptible de le bloquer. C’est aussi en partie parce que ce type de ransomware (et les malwares en général) est très imprécis, car les auteurs des attaques ne savent pas lequel des milliers d’emails qu’ils envoient aboutira à une intrusion réussie.

En ce qui concerne les types de pièces jointes malveillantes, notre récent rapport sur la cybersécurité a rassemblé notre analyse de 55,6 milliards d’emails.

D’ailleurs, ces types d’attaques de logiciels malveillants étaient populaires il y a plus de dix ans, avant que les criminels n’aient perfectionné le modèle de rançonnage de l’ensemble du réseau de l’entreprise.

Aujourd’hui, les logiciels malveillants joints sont beaucoup plus susceptibles de viser à voler des identités. Une approche très répandue consiste à envoyer un PDF qui doit être signé numériquement, par exemple, et qui renvoie ensuite à une page web « Attacker in the Middle » (AitM) où l’utilisateur doit se connecter à son compte (où les criminels volent vos informations d’identification en arrière-plan, à l’insu de l’utilisateur).

Les voleurs d’informations constituent un autre type de logiciel malveillant. Il s’agit d’une petite application qui s’exécute discrètement en arrière-plan sur votre appareil et qui copie tous les mots de passe et autres secrets que vous saisissez sur n’importe quel site vers les serveurs du criminel.

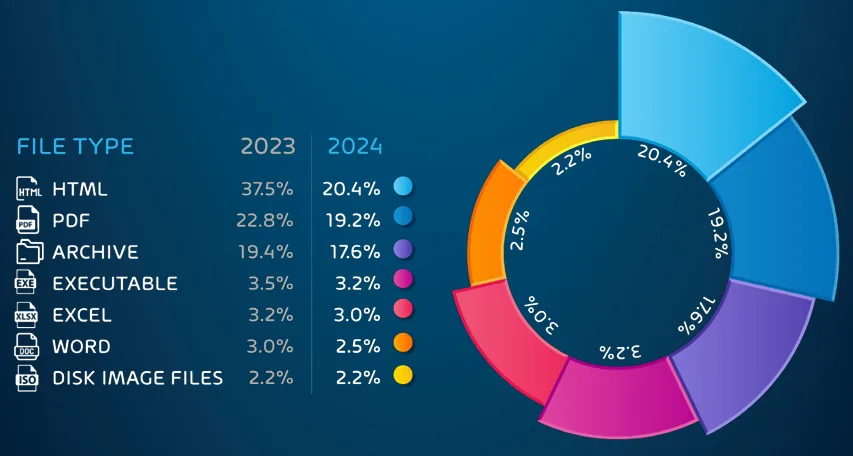

Comme vous pouvez le remarquer dans le diagramme, les fichiers HTML sont les plus utilisés, ce qui est logique puisqu’ils s’affichent facilement à la fois sur les ordinateurs et les smartphones, et qu’ils peuvent être conçus pour ressembler à presque n’importe quoi. Les fichiers PDF arrivent en deuxième position, car il est tout à fait normal de recevoir des fichiers PDF et d’interagir avec eux, et ils peuvent être utilisés à des fins offensives de différentes manières.

L’utilisation de fichiers d’archive (ZIP, RAR, etc.) est un moyen d’échapper à la détection. Souvent, les auteurs de l’attaque protègent le fichier par un mot de passe et envoient le mot de passe à l’utilisateur par un autre canal. Les solutions d’hygiène du courrier électronique ne peuvent pas accéder au fichier d’archive pour inspecter le(s) fichier(s) qu’il contient s’il est protégé par un mot de passe, ce qui réduit la probabilité que le courrier électronique soit bloqué avant d’atteindre l’utilisateur.

Par rapport à il y a quelques années, la popularité des fichiers Excel et Word a considérablement diminué, Microsoft bloquant par défaut le contenu actif dans Office, mais nous voyons toujours ces pièces jointes, combinées à une raison séduisante pour l’utilisateur d’activer la macro / le code malveillant intégré. Une autre tendance notable du rapport est la diminution globale des pièces jointes malveillantes, les auteurs d’attaques se tournant vers d’autres types d’attaques.

Parfois, la pièce jointe ne contient pas de charge utile malveillante et les auteurs de l’attaque tentent de contourner les filtres de courrier électronique en présentant un fichier PDF ou HTML parfaitement sûr, avec un lien vers un site d’où provient l’attaque.

De nombreuses attaques par courrier électronique combinent différents types d’attaques pour améliorer les chances de réussite, comme par exemple la compromission d’un courrier électronique professionnel (BEC) qui fonctionne mieux avec une facture PDF jointe (sans contenu malveillant), l’attaque étant en fait le texte du courrier électronique de phishing qui semble provenir de votre supérieur et qui vous demande de payer rapidement la facture jointe.

Aujourd’hui, la plupart des emailsde phishing, avec ou sans pièce jointe malveillante, ont pour but de compromettre le compte et/ou l’appareil d’un utilisateur. Une fois cette tête de pont établie par les criminels, ils pivotent ensuite vers l’intérieur de votre réseau, vers d’autres appareils.

Dans certains cas, ils utiliseront une boîte aux lettres compromise pour envoyer des emails de phishing en interne afin de compromettre d’autres utilisateurs et appareils, dans d’autres cas, ils compromettront des serveurs dans le but de prendre le contrôle total de votre système interne.

C’est ainsi que fonctionnent les attaques de ransomware modernes (contrairement à la pièce jointe unique décrite ci-dessus), où les criminels (mains sur les claviers / action humaine) prennent le contrôle total de votre domaine interne, effacent vos sauvegardes s’ils le peuvent et exfiltrent vos données sensibles avant d’exécuter les attaques de ransomware sur tous les systèmes en même temps.

Cela signifie qu’un travail considérable est nécessaire pour reconstruire les systèmes, surtout si vous ne pouvez pas faire confiance ou accéder à vos sauvegardes de données si votre entreprise ne paie pas la rançon, sans compter que les criminels menacent de rendre publiques vos données sensibles qu’ils ont copiées en premier, si vous ne payez pas (double extorsion). Et cela trouve souvent racine dans un simple email malveillant qui passe au travers de vos défenses.

La montée en puissance des attaques de phishing et de logiciels malveillants pilotées par l’IA

L’essor de l’IA générative pour créer des images et du contenu textuel est une aubaine pour la productivité des entreprises, mais comme tout outil, elle est également utilisée par les auteurs d’attaques.

Nous avons vu des développeurs de logiciels malveillants utiliser des assistants de codage IA pour améliorer leur code (comme le font tous les développeurs) et créer des versions personnalisées pour chaque victime visée, ce qui accroît encore les chances de contourner les défenses.

La principale façon dont l’IA aide les auteurs d’attaques consiste à peaufiner le texte des emails de phishing. Adieu les fautes de grammaire et d’orthographe d’antan, et la formulation des courriels est souvent adaptée à chaque organisation victime. La GenAI aide également les criminels en traduisant leurs messages dans d’autres langues.

Il est difficile d’élaborer une attaque réussie contre des cibles dans un pays où l’on ne parle pas la langue maternelle, mais d’excellentes traductions sont désormais à portée de main, ce qui permet d’étendre l’hameçonnage à un plus grand nombre de pays dans le monde.

Fonctionnalités essentielles pour lutter contre les pièces jointes malveillantes

La protection de votre organisation et de vos utilisateurs contre les emails et les pièces jointes malveillants comporte deux volets. Le premier consiste à faire en sorte que le moins grand nombre possible d’entre eux atteignent les boîtes de réception des utilisateurs, mais comme aucun produit de cybersécurité n’est efficace à 100 % en permanence, le second consiste à former vos utilisateurs pour qu’ils soient conscients des signes de malveillance et qu’ils y soient attentifs.

Notre solution d’hygiène du courrier électronique, Advanced Threat Protection, applique une défense en profondeur au problème de la sécurité du courrier électronique, en appliquant plusieurs étapes pour identifier les email bénins et les emails malveillants. Commencez par mettre en place vos politiques de base en matière de messagerie, avec les paramètres SPF, DMARC et DKIM. Notre gestionnaire DMARC manager facilite ce processus.

Ensuite, nous utilisons la détection des spams et des logiciels malveillants pour tous les emailsentrants et sortants afin d’attraper les « fruits à portée de main » avec une détection garantie de 99,9 % pour les spams et de 99,99 % pour les virus.

La protection avancée contre les menaces (ATP) analyse ensuite tous les liens contenus dans les emails pour s’assurer qu’ils sont sûrs avant de laisser passer le email. Cette étape est suivie d’une protection « au moment du clic », car une attaque courante consiste à compromettre un site web (la cible des liens que les auteurs de l’attaque placent dans les email), mais à n’activer la charge utile malveillante qu’une fois les emails livrés.

Grâce à l’heure du clic, même si vous cliquez sur le lien un jour plus tard, notre fonctionnalité Liens sécurisés bloquera votre accès si la cible du lien web est désormais malveillante. L’ATP identifiera également les codes QR qui mènent à des contenus malveillants et bloquera également ces emails.

Les fichiers joints sont ouverts dans un sandbox et l’activité résultante du fichier est inspectée, ce qui garantit à nouveau que les pièces jointes malveillantes sont bloquées avant même qu’elles n’apparaissent dans les boîtes de réception de vos utilisateurs. Si les pièces jointes sont cryptées, nos moteurs les décryptent avant d’effectuer une analyse complète.

L’ensemble de la protection est complété par des alertes en temps réel et des rapports complets afin que vous sachiez ce qui se passe et que vous puissiez prendre des mesures contre les attaques ciblées par email, et que vous puissiez rendre compte à vos dirigeants de l’efficacité de votre protection.

Mieux encore, la protection des emails de Hornetsecurity est facile à mettre en place, avec une option d’accès basée sur l’API et une option d’enregistrement DNS, ce qui facilite l’intégration et la possibilité de l’essayer sans apporter de changements majeurs à votre infrastructure.

Cette solution d’hygiène du courrier électronique de premier ordre doit être associée à la formation de vos utilisateurs, qui constituent votre dernière ligne de défense contre tout email ou pièce jointe malveillante de type hameçonnage qui passerait à travers toutes les autres couches de défense.

Notre service de sensibilisation à la sécurité est basé sur l’IA. Il établit le profil de chaque utilisateur et envoie régulièrement des emails de phishing simulés, mais en adaptant la difficulté et la fréquence (automatiquement, sans intervention de l’administrateur) en fonction du comportement de chaque utilisateur. Et au lieu de sessions de formation longues et peu fréquentes dont personne ne se souvient quelques semaines plus tard, des formations vidéo ciblées et attrayantes améliorent la sensibilisation des utilisateurs au fil du temps.

Protégez votre boîte de réception des pièces jointes malveillantes avec Hornetsecurity

Ne permettez pas à votre organisation d’être vulnérable aux cyber-menaces sophistiquées. Avec la protection avancée contre les menaces et la protection contre les spams et les logiciels malveillants de Hornetsecurity, vous garderez une longueur d’avance sur les auteurs d’attaques et vous vous assurerez que la sécurité de votre courrier électronique est à toute épreuve.

Demandez une démo aujourd’hui pour voir comment nous pouvons aider à sécuriser votre organisation contre les pièces jointes malveillantes.

Conclusion

Les pièces jointes malveillantes constituent une menace sérieuse pour les entreprises, mettant en péril les données sensibles et les opérations. Pour rester en sécurité, des solutions avancées sont essentielles, et la protection avancée contre les menaces de Hornetsecurity combinée à la protection contre les spams et les logiciels malveillants offre des outils complets qui protègent efficacement les boîtes de réception contre les attaques les plus sophistiquées.

En choisissant ces protections, les entreprises peuvent prendre le contrôle de la sécurité de leurs emails, prévenir les violations coûteuses et garder leurs données précieuses en sécurité. Il est temps de découvrir comment les puissantes défenses de Hornetsecurity peuvent renforcer la cybersécurité de votre entreprise.

foire aux questions

Qu’il provienne d’un contact connu (n’oubliez pas que son compte a pu être compromis) ou d’une personne étrangère à l’entreprise, l’élément le plus important à prendre en compte est la formulation et l’action demandée. S’il tente de vous émouvoir (« vous avez gagné un prix », « déverrouillez votre compte maintenant ou vous en perdrez l’accès »), c’est un signal d’alarme, de même que toute pression temporelle. Ces deux tactiques visent à court-circuiter votre esprit de méfiance et à vous faire agir avant que vous n’ayez vraiment réfléchi. En cas de doute, n’effectuez pas l’action demandée et n’ouvrez pas la ou les pièces jointes, mais contactez votre service informatique ou de sécurité.

Contactez immédiatement votre service informatique ou de sécurité et expliquez-leur les mesures que vous avez prises. C’est une réaction humaine naturelle que d’essayer de cacher ce que l’on a fait une fois que l’on s’est rendu compte que cela pouvait être dangereux, mais cela ne fait qu’aggraver la situation, alors qu’en informant les responsables le plus tôt possible, on leur permet d’enquêter et éventuellement d’empêcher qu’une petite brèche ne se transforme en quelque chose de plus grave.

La formation de votre équipe à l’identification et au traitement des pièces jointes malveillantes est essentielle pour renforcer la cybersécurité de votre organisation. Commencez par organiser des sessions de formation régulières et attrayantes qui mettent l’accent sur les types de pièces jointes malveillantes et les tactiques utilisées par les cybercriminels. Utilisez des exemples et des scénarios concrets pour illustrer les risques potentiels. Mettez en œuvre un programme complet de sensibilisation à la sécurité qui comprend des campagnes de hameçonnage simulées ; cela permet aux employés de s’entraîner à identifier les menaces dans un environnement sûr.