Por qué y cómo hacer la transición de MSP a MSSP

Si tienes un proveedor de servicios gestionados (MSP), seguro que has notado el cambio en nuestra industria: hemos pasado del soporte de IT al mantenimiento de la ciberseguridad.

Empecé mi negocio de IT en 1998 y, por aquel entonces, todo giraba en torno a ayudar a los clientes a que sus ordenadores funcionaran, mantenerlos conectados y repararlos cuando fallaban. Internet todavía iba por acceso telefónico (al menos para las pymes), y la seguridad se reducía a contraseñas algo más complejas y una solución antivirus en los dispositivos. Hoy en día, los equipos son mucho más fiables, las redes suelen ser sencillas e Internet es rápido, pero la ciberseguridad ha cobrado un papel cada vez más relevante, con un aumento tanto en volumen como en complejidad, además de estar cada vez más regulada.

En este artículo, veremos cómo hacer la transición de MSP a MSSP, por qué deberías planteártelo, qué servicios puedes ofrecer y qué obstáculos puedes encontrarte en el camino. También te mostraremos algunas herramientas clave que te facilitarán el proceso.

No es un tema que puedas ignorar: muchos MSP ya han dado el paso o están en ello. No querrás quedarte atrás.

¿Qué es un MSSP?

Seguro que ya conoces la propuesta de valor de un proveedor de servicios gestionados (MSP): por una tarifa mensual por dispositivo o usuario, se encargan de tus necesidades de IT, ofrecen mantenimiento y monitorización programada, un servicio de asistencia técnica y te ayudan a implementar sistemas de IT para mejorar el rendimiento de tu negocio.

Por otro lado, un proveedor de servicios de seguridad gestionados (MSSP) ofrece uno o varios de estos servicios de ciberseguridad:

- Monitorización de incidencias de seguridad, ya sea sólo en horario comercial o las 24 horas del día, los 7 días de la semana. Se supervisan distintos tipos de eventos con diferentes niveles de profundidad en la información recopilada.

- Detección y respuesta gestionadas (MDR). La monitorización es clave, pero es mejor cuando el MSSP actúa ante incidentes, como desactivar cuentas, imponer restablecimientos de contraseñas, aislar dispositivos o gestionar una respuesta completa ante incidentes (IR) en caso de una brecha de seguridad.

- Búsqueda de amenazas. La monitorización y detección de amenazas múltiples son reactivas y dependen de señales que te alertan cuando algo no va bien. En cambio, la búsqueda proactiva analiza registros y pruebas para identificar ataques y señales de intrusión que podrían haber pasado desapercibidas. A veces, estos tres primeros servicios se ofrecen como parte de un centro de operaciones de seguridad (SOC) gestionado.

- Pentesting. Cuando un MSSP intenta vulnerar un entorno, utiliza técnicas similares a las de los atacantes reales y, a partir de las alertas e informes generados, ayuda a mejorar las defensas. (Como recomendación, es mejor usar un MSSP distinto para la defensa y para las pruebas de penetración, así tendrás una visión más realista de la efectividad de tu seguridad).

- Evaluaciones de riesgos. Se analiza la seguridad de la organización para identificar brechas y proponer controles adicionales que ayuden a mitigar estos riesgos.

- CISO virtual. Muchas PYMES son demasiado pequeñas para contar con un CIO o CISO a tiempo completo. Un MSSP asume este rol, integrándolo con la gestión de riesgos y aportando estrategia y planificación de futuro en ciberseguridad y IT.

- Gestión del Firewall. Dejar la configuración y las reglas de tu firewall perimetral en manos de un MSSP puede ser una decisión inteligente, sobre todo si ya se encarga de otras configuraciones de seguridad. En algunos casos, esto también incluye la seguridad en la navegación web mediante servicios de DNS administrados y Secure Web Gateway.

- Gestión de la Red privada virtual (VPN). Aquí es donde un MSSP gestiona la VPN de una empresa, asegurándose de que la seguridad y la supervisión estén bien implementadas. Los MSSP avanzados ofrecen redes Zero Trust como alternativa a las VPN tradicionales, con soluciones Secure Services Edge (SSE) para reducir los riesgos asociados a las VPN heredadas.

- Gestión de vulnerabilidades. Se trata de un proceso continuo que implica detectar parches que faltan y configuraciones incorrectas en el entorno de IT, generar informes, priorizar correcciones, aplicar parches y evaluar constantemente la seguridad de la empresa.

- Gestión de identidad y acceso administrada (IAM). Algunos MSSP gestionan las identidades y privilegios, asegurando que la autenticación y la autorización sean seguras y eficientes para acceder a sistemas y servicios.

- Formación del personal de IT y del usuario final. La ciberseguridad evoluciona constantemente, y es clave que eduques a tus usuarios finales para que identifiquen ataques de ingeniería social, como correos electrónicos de phishing, aplicaciones de mensajería o llamadas fraudulentas. Además, tu equipo de IT debe estar siempre al día sobre las nuevas amenazas, algo en lo que un MSSP con experiencia puede ayudarte.

- Cumplimiento normativo. Las regulaciones que afectan a las empresas no dejan de crecer y varían según la región y el sector. En Europa, por ejemplo, existen el RGPD y el NIS2, mientras que en EE. UU., los proveedores de salud deben cumplir con la HIPAA. Según el sector y el tamaño de la empresa, las exigencias son distintas. Contar con un MSSP con experiencia en auditoría es de gran ayuda para agilizar la preparación de una auditoría regulatoria, especialmente si es la primera vez que te enfrentas a una.

Por supuesto, no todos los MSSP ofrecen estos servicios, ni tienes por qué subcontratarlos todos a un tercero; depende de las necesidades de tu negocio. La ventaja de un MSSP es que cuentan con experiencia interna que es difícil de desarrollar dentro de una sola empresa. Por eso, externalizar estos servicios puede ser rentable. Te permite centrarte en tu negocio principal y “dejar la seguridad en manos de los expertos”.

Eso sí, al igual que cuando migras cargas de trabajo a una nube pública, hay un modelo de responsabilidad compartida. Algunas áreas siguen siendo tuyas y debes gestionarlas, por lo que, aunque delegues la ciberseguridad en un MSSP, la responsabilidad última sigue recayendo en tu empresa.

¿Por qué hacer la transición de un MSP a un MSSP?

Dependiendo de cómo gestiones tu MSP y de cuánto incluyan tus servicios en cuanto a configuración, supervisión y respuesta de seguridad, es posible que al ver la lista anterior pienses: “Nosotros ya hacemos parte de esto”. Y esa es la realidad de muchos MSP hoy en día: la ciberseguridad básica es tan esencial en cualquier empresa, sin importar su tamaño, que probablemente ya hayas incorporado varios de estos servicios en tu oferta.

La mayoría de los MSP en la actualidad:

- Implementan una herramienta de detección y respuesta de endpoints (EDR) en todos los dispositivos. Normalmente, estas soluciones se basan en la nube y ofrecen una consola centralizada para gestionar alertas, incidentes, acciones de respuesta en endpoints/identidades y, en muchos casos, capacidades de búsqueda de amenazas.

- Gestionan la seguridad del correo electrónico. El phishing sigue siendo el método más común para que los atacantes consigan su primer punto de acceso, por lo que garantizar una protección eficaz del correo electrónico es clave.

- Administra IAM e identidades, incluidas las implementaciones de autenticación multifactor (MFA).

- Los MSP con visión de futuro están adoptando soluciones de detección y respuesta extendidas (XDR) que integran el correo electrónico, los puntos finales (EDR), las aplicaciones en la nube y la seguridad de la identidad en una única consola, facilitando la gestión de alertas en todo el parque de IT. Algunos incluso implementan una solución de gestión de eventos e información de seguridad (SIEM) para ampliar la plataforma XDR e incluir fuentes de registro de terceros, mejorando así la visibilidad.

- Cuando se requieren firewalls locales, normalmente es el MSP quien los administra. Si además se implementa un SWG en la nube, el MSP se encarga de configurar las reglas.

- En el caso de redes y VPN de Zero Trust, el MSP también se ocupa de su implementación y configuración.

Algunos MSP incluyen estos servicios dentro de su paquete sin mencionarlos explícitamente, mientras que otros ofrecen un paquete básico de IT con un complemento de seguridad. Sin embargo, esto no siempre funciona, ya que, si no se incorpora una seguridad mínima, tarde o temprano el coste de solucionar una brecha de seguridad superará con creces el de haberla prevenido desde el principio.

Por ello, como MSP, debes definir una estrategia clara en cuanto a la gestión de la ciberseguridad y elegir un punto intermedio. En un extremo está el enfoque del MSP puro, centrado únicamente en IT, y en el otro, el del MSSP puro, especializado exclusivamente en seguridad cibernética.

Una opción es colaborar con un MSSP y ofrecer un paquete combinado: el MSP sigue gestionando todas las tareas relacionadas con IT, mientras que el MSSP se encarga de proporcionar una selección de los servicios mencionados antes. A menudo, los MSP dudan ante esta opción por miedo a que les “roben” a los clientes. Sin embargo, en la práctica, esto no suele ser un problema, ya que la mayoría de los MSSP no buscan asumir también la gestión de IT.

Otra opción es desarrollar una capacidad interna para ofrecer más servicios MSSP y venderlos a tus clientes como una fuente de ingresos adicional. Como en otras decisiones estratégicas, tienes un amplio abanico de posibilidades: desde simplemente añadir una sólida capacidad de respuesta a incidentes hasta contar con un SOC completo que funcione las 24 horas del día, los 7 días de la semana, con expertos en detección de amenazas. También puedes optar por un cambio más radical, dejando de ofrecer servicios MSP para centrarte exclusivamente en las soluciones MSSP o incluso crear una empresa independiente dedicada a ello.

Para ilustrarlo con un caso práctico, imagina la respuesta de un MSP ante un incidente en el que la identidad de un usuario y un dispositivo han sido comprometidos. En este caso, lo habitual sería invalidar todas las sesiones, restablecer la contraseña y revisar los métodos de MFA, además de volver a crear una imagen del punto final.

Un MSSP, en cambio, puede ir mucho más allá: analizar registros y procesos para determinar cómo ocurrió el ataque inicial (informática forense), detectar posibles movimientos laterales en la red, identificar ubicaciones donde los atacantes podrían haber mantenido acceso oculto e incluso comprobar si han comprometido la UEFI del dispositivo (lo que permitiría que el ataque sobreviviera a la reinstalación de la imagen). Si ofreces servicios MSSP con respuesta a incidentes, define con claridad qué incluye exactamente tu oferta.

No importa en qué punto del proceso estés (y esto irá evolucionando con el tiempo), hay dos actores clave con los que debes comunicarte. Por un lado, están tus clientes, que pueden asumir que ya te ocupas de su seguridad y necesitan entender exactamente qué cubre tu servicio como MSP y qué aportará esta nueva faceta MSSP.

Por otro, está la parte legal. Es esencial definir con precisión tus SLA y responsabilidades en los contratos, dejando claro quién se hace cargo de cada aspecto. Al fin y al cabo, si un usuario de un cliente pincha en un enlace malicioso desde su bandeja de entrada personal de Gmail en un dispositivo de trabajo o conecta un USB infectado que consigue esquivar las defensas, el riesgo de una brecha de seguridad es real.

Si además les has vendido un “plan de ciberseguridad gestionada”, pueden pensar que están completamente protegidos y que nada volverá a afectarles, lo que podría llevarles a señalarte como responsable.

Dar el salto de MSP a MSSP no solo te dará mayor credibilidad en el mercado, sino que también abrirá nuevas oportunidades de ingresos y te permitirá seguir siendo ese proveedor de IT en el que tus clientes confían para “todo”.

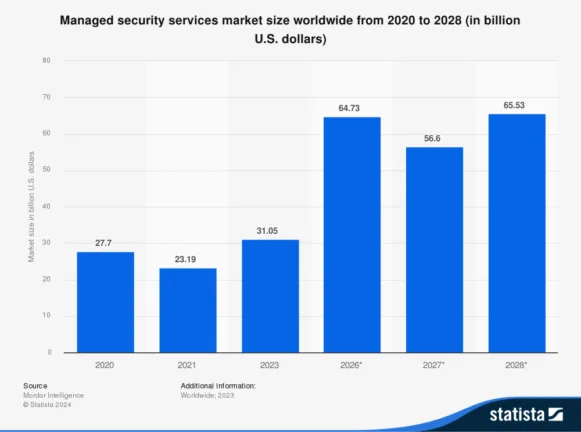

El sector de los servicios de seguridad está en plena expansión y se espera que su tamaño se duplique en los próximos años.

Pasos para una transición exitosa de MSP a MSSP

Si estás pensando en dar el salto a la ciberseguridad y transformar tu MSP en un MSSP, estos son los pasos clave que deberías seguir.

- Para empezar, analiza los servicios que ofreces actualmente: qué incluyen, cómo los vendes y cuáles están relacionados con la ciberseguridad. A partir de ahí, define qué nuevas soluciones quieres ofrecer a tus clientes y cómo estructurarlas en paquetes atractivos con precios competitivos.

- El siguiente paso es asegurarte de que cuentas con el talento adecuado. Puedes formar a tu equipo actual o contratar especialistas en ciberseguridad, pero, no olvides, que reforzar estas capacidades requiere tiempo, esfuerzo y una inversión considerable. Si planeas operar un SOC 24×7, prepárate para un mercado altamente competitivo en la búsqueda de analistas cualificados.

- Por último, informa a tus clientes sobre tus nuevos servicios y ayúdales a integrarlos en su negocio. Si, además, vas a dejar de ofrecer servicios como MSP, es importante que tengas un acuerdo con otro proveedor de confianza al que puedas derivar a tus clientes.

Da el siguiente paso en tu evolución hacia MSSP

No dejes que la complejidad de las amenazas de ciberseguridad frene tu negocio. Con 365 Multi-Tenant Manager para MSP, puedes dar el salto de MSP a MSSP sin complicaciones, ampliando tu oferta de servicios y protegiendo mejor a tus clientes.

Pide una demo y descubre cómo 365 Multi-Tenant Manager puede transformar la gestión de tus servicios de seguridad y ayudarte a adelantarte a las ciberamenazas.

¡Descubre los secretos para que tu MSP crezca de manera sencilla!

¿Estás listo para superar los desafíos de escalar tu MSP? Descarga nuestro MSP Playbook y descubre las estrategias para optimizar el onboarding, automatizar tareas, mejorar la seguridad y estandarizar las operaciones. No dejes que los procesos manuales y el estrés por el cumplimiento te detengan: ¡empieza a trabajar de manera más inteligente!

Conclusión

Hornetsecurity te ofrece una gama completa de productos para MSP/MSSP.

La solución integral 365 Total Protection, está diseñada para garantizar la seguridad de M365. Incluye protección del correo electrónico, backup, cumplimiento normativo y formación en security awareness. Esta solución todo en uno simplifica la gestión de la seguridad, reduce riesgos y protege los datos y comunicaciones de tus clientes. El éxito de tu negocio está asegurado.

Además, se integra perfectamente con M365 para añadir capas esenciales de seguridad y protección de datos, aportando valor tanto a los administradores de IT como a los usuarios finales.

Por otro lado, 365 Multi-Tenant Manager (MTM) de Hornetsecurity te permite mantener la coherencia en las configuraciones de toda tu base de clientes. Esto es clave para los MSSP que buscan una gestión más sencilla de Microsoft 365. MTM automatiza las tareas administrativas para configurar múltiples tenants y te da la posibilidad de definir configuraciones estándar que se pueden reevaluar periódicamente, minimizando así cualquier desviación en la configuración.

Además, una consola central simplifica y agiliza la gestión, ofreciéndote el equilibrio perfecto entre privacidad de datos y facilidad de uso. Desde el panel central, puedes pasar directamente del correo electrónico a la gestión de copias de seguridad y mucho más, todo en un solo lugar. Esto hace que la supervisión, el control y la optimización de filtros y configuraciones sean más sencillos que nunca. Una herramienta imprescindible para los MSSP.

No hay duda de que el aumento en el volumen y la complejidad de los ciberataques exige un enfoque más avanzado. Como se detalla aquí, convertir tu MSP en un MSSP puede ser una gran oportunidad para adelantarte a los retos del sector y sacar el máximo partido a esta evolución.