Tendencias en la Seguridad del Correo Electrónico y Técnicas de Ataque en Microsoft 365

El correo electrónico sigue siendo una pieza clave en la comunicación empresarial, pero también es uno de los principales objetivos de los ciberdelincuentes. Aunque herramientas como Microsoft Teams han ganado popularidad, el email está en todas partes y eso lo convierte en una vía de ataque muy atractiva para los hackers.

Cada año, el Security Lab de Hornetsecurity se pone manos a la obra para revisar un gran número de datos de la empresa y analizar cómo está la situación en cuanto a amenazas globales relacionadas con el correo electrónico, además de estudiar estadísticas de comunicación. También desarrollan ejercicios de previsión para intentar adelantarse a posibles amenazas futuras. En este capítulo, nos centramos en el análisis de los datos recopilados entre el 1 de noviembre de 2023 y el 31 de octubre de 2024, que son la base para las proyecciones que se detallan en el nuestro Cybersecurity Report.

Tendencias en la seguridad del correo electrónico

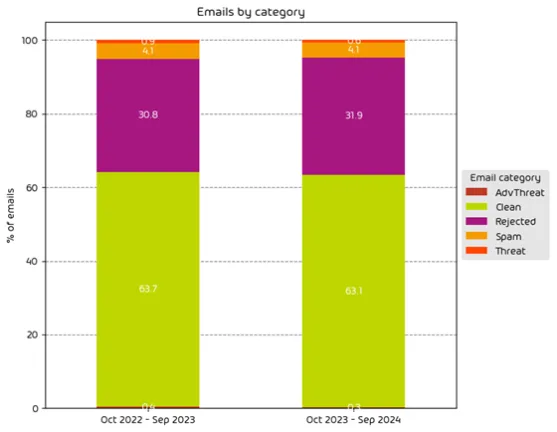

Aunque cada vez usamos más herramientas de colaboración y mensajería instantánea, como Microsoft Teams, el correo electrónico sigue siendo un blanco fácil para los ciberataques. Hemos visto cómo ha bajado el porcentaje de correos clasificados como “Threats” y “AdvThreats”, pasando del 3,7 % del año pasado al 2,3 % este año.

Si añadimos los correos “no deseados”, en 2022 estábamos en un 5,5 %. Aun así, no podemos bajar la guardia, porque el riesgo para las empresas sigue siendo alto. ¿Por qué? Pues principalmente por el aumento de ataques de ingeniería social: correos masivos, con poco esfuerzo por parte de los atacantes, pero diseñados para que caigas en la trampa y hagas clic o interactúes.

Tras analizar más de 55.600 millones de correos electrónicos durante este período (del 1 de noviembre de 2023 al 31 de octubre de 2024), el laboratorio ha sacado algunas conclusiones clave:

Spam, malware y métricas de AdvThreats

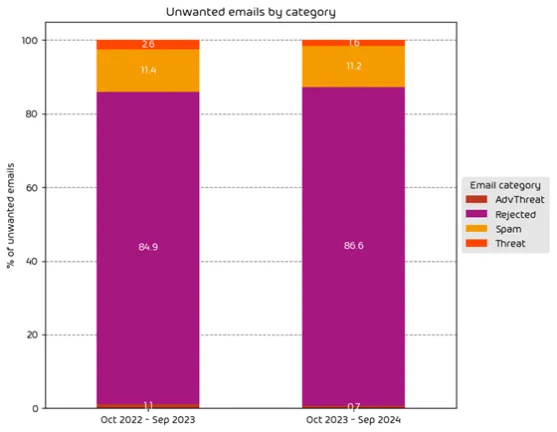

Como llevamos viendo desde hace más de una década, el correo electrónico sigue siendo la vía preferida de los atacantes para sus fechorías. Según los datos de este año, el 36,9 % de todos los correos electrónicos fueron clasificados como “no deseados”, lo que supone un aumento de 0,6 puntos respecto a 2023.

Cuando hablamos de “no deseados”, nos referimos a esos correos que no interesan ni al destinatario ni a nadie. En el gráfico que sigue, se puede ver cómo clasificamos los correos no deseados frente a los correos limpios.

Correos electrónicos no deseados por categorías en 2024 (incluyendo limpios)

El panorama de los correos electrónicos no deseados sigue dando de qué hablar. Este año, el 36,3% de todos los correos procesados se ha clasificado como “no deseados”, lo que supone un ligero aumento respecto al año pasado.

Si tenemos en cuenta que en 2024 se gestionaron 55.600 millones de correos electrónicos, esto significa que alrededor de 20.500 millones de esos correos fueron directamente a la categoría de “no deseados”.

Para aclarar el panorama, aquí tienes un desglose de los tipos de correos electrónicos no deseados y cómo los clasificamos:

Correos electrónicos no deseados por categoría en 2024

Las definiciones de cada tipo de categoría son las siguientes:

| Categoría | Descripción |

|---|---|

| Spam | Estos correos son los típicos que nadie quiere: promociones que no has pedido o mensajes fraudulentos. Se envían en masa, así que los recibimos miles de personas a la vez. |

| Amenaza (Threat) | Este tipo de correos ya empieza a dar más miedo. Suelen llevar adjuntos peligrosos o enlaces maliciosos y están diseñados para engañarte y robarte datos, como en los casos de phishing. |

| Amenaza Avanzada (AdvThreat) | Aquí hablamos de correos más sofisticados, preparados para cometer delitos usando técnicas avanzadas. Solo pueden ser detectados y bloqueados con herramientas de seguridad muy punteras. Es el nivel pro de los correos maliciosos. |

| Denegados (Rejected) | Estos ni siquiera llegan a tu bandeja. El servidor de correo los rechaza directamente durante el primer intento de conexión. Esto ocurre porque el remitente parece ser poco fiable, ya sea por su dirección IP o por su historial. |

NOTA: Cuando decimos que un correo ha sido “rechazado”, nos referimos a que nuestro sistema, en este caso el de Hornetsecurity, lo bloquea durante el diálogo SMTP, antes de que entre en el sistema. Esto pasa cuando detectamos señales claras de que el remitente no es de fiar, como una mala reputación de su IP o una identidad comprometida. Es como si te intentaran vender algo puerta a puerta y tú cerraras antes de que empezaran a hablar.

Técnicas de ataque por correo electrónico en 2024

En el análisis que hemos realizado de los correos electrónicos durante este año, hemos detectado la siguiente distribución de los tipos de ataques más comunes:

| Técnica de Ataque | Porcentaje |

|---|---|

| Phishing | 33.3 |

| URLs Maliciosas | 22.7 |

| Estafa de Pago Anticipado | 6.4 |

| Extorsión | 2.8 |

| .Exe en Disco/Archivo | 2.4 |

| Suplantación de Identidad | 1.8 |

| HTML Malicioso | 1.7 |

| Maldoc (Documentos Maliciosos) | 0.5 |

| “Otros” | 28.4 |

NOTA: En años anteriores, podíamos comparar cómo evolucionaban los tipos de ataque de un año a otro. Sin embargo, este año hemos cambiado nuestra forma de identificar elementos maliciosos y correos no deseados. Esto ha hecho que un porcentaje significativo de ataques se clasifique como “Otros”. Esta categoría incluye métodos que no encajan en las categorías principales que solíamos detallar. Por tanto, no tiene mucho sentido comparar directamente estos datos con los del año pasado.

- Lo que sí queda claro es que el phishing sigue siendo el rey, ocupando el primer puesto como el método más utilizado en ataques por correo electrónico. Le siguen muy de cerca las URLs maliciosas, que han ganado popularidad entre los atacantes. ¿Por qué? Pues porque son especialmente efectivas en ataques para robar credenciales mediante proxies inversos, usando herramientas como Evilginx.

Fuera de esto, las estafas de pago por adelantado siguen siendo bastante comunes entre los ciberdelincuentes, seguidas de cerca por la extorsión, que ocupa el cuarto lugar. La extorsión es especialmente preocupante, ya que cada vez vemos más casos en los que los atacantes primero se llevan datos sensibles antes de lanzar un ataque de ransomware en un sistema. Si la víctima decide no pagar (quizá porque han restaurado los datos desde copias de seguridad), los delincuentes amenazan con publicar esa información. Vamos, que te meten en un buen lío.

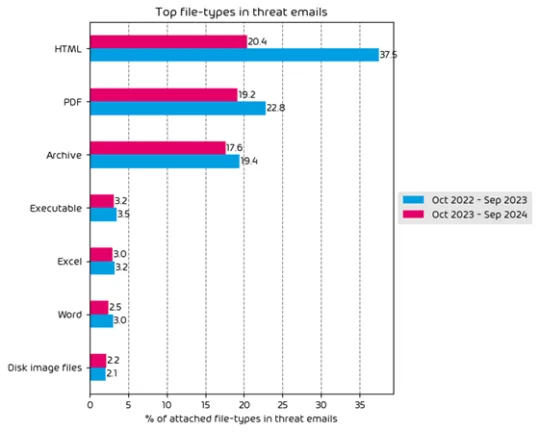

Uso de archivos adjuntos y tipos en ataques

En 2024, los archivos adjuntos en los correos electrónicos siguen siendo una de las herramientas favoritas de los hackers para introducir software malicioso. Los atacantes no solo los usan para esconder malware, sino también para darle un aire más creíble a sus mensajes tramposos.

Según el tipo de archivo adjunto, algunos filtros básicos de spam o antivirus ni siquiera llegan a detectarlos, lo que facilita ataques más sofisticados, como el llamado HTML smuggling. De hecho, los archivos HTML maliciosos siguen siendo los reyes en este tipo de ataques, ocupando el primer puesto entre los archivos más utilizados en correos maliciosos.

La distribución de los tipos de archivos usados para enviar estas cargas maliciosas durante el período analizado se detalla aquí:

Tipos de archivos para cargas útiles maliciosas en 2024

En 2024, se ha notado una caída de 17,1 puntos porcentuales en el uso de archivos HTML respecto a 2023.

Los archivos PDF también han bajado, aunque menos, con una reducción de 3,6 puntos porcentuales.

Algo parecido ha pasado con los archivos comprimidos, que han disminuido 1,8 puntos porcentuales este año.

En general, estamos viendo un descenso casi total en el uso de archivos maliciosos de cualquier tipo. Los atacantes están cambiando de estrategia y apostando por otros métodos.

Durante el último año, los archivos adjuntos maliciosos ya no han sido tan efectivos como antes para los ciberdelincuentes. Por eso, ahora prefieren técnicas de ingeniería social para que la víctima haga algo diferente a abrir un archivo adjunto.

Un ejemplo claro es el uso masivo de kits de herramientas de tipo “adversario en el medio” con proxy inverso, que se ha disparado en este periodo. ¿El motivo? Con la expansión de la autenticación multifactor (MFA), los atacantes se están centrando más en robar tokens de autenticación que en enfrentarse a los sistemas de MFA de las víctimas. Herramientas como Evilginx o PyPhisher están siendo clave para ellos, ya que obtener un token es mucho más fácil que superar las barreras del MFA.

Protégete de las ciberamenazas con Advanced Threat Protection de Hornetsecurity

Hoy más que nunca, adelantarse a los cibercriminales es fundamental. Advanced Threat Protection de Hornetsecurity utiliza tecnología de inteligencia artificial avanzada para blindar tu correo y tus datos frente a ataques cada vez más sofisticados. Desde ransomware y spear phishing hasta vulnerabilidad de día cero, nuestros sistemas de detección con autoaprendizaje te garantizan una protección continua.

¿Por qué elegir la Advanced Threat Protection de Hornetsecurity?

- Defensa total: Mantén tu bandeja de entrada a salvo de ransomware, fraudes de directivos y otras amenazas cibernéticas.

- Seguridad con inteligencia artificial: Detecta y bloquea actividades maliciosas con tecnología avanzada.

- Alertas en tiempo real: Recibe notificaciones al instante ante cualquier posible amenaza.

- Fácil de usar: Configuración rápida y acceso sencillo a todas las funciones desde un panel intuitivo.

- Funciones avanzadas: Disfruta de herramientas como sandboxing, enlaces seguros, análisis de códigos QR y descifrado de documentos maliciosos.

- No esperes a sufrir un ciberataque. Refuerza la seguridad de tu empresa con la protección avanzada de Hornetsecurity.

¡Solicita una demo hoy y protégete de las amenazas del correo electrónico!

Conclusión

El correo electrónico sigue siendo uno de los principales puntos de entrada para los ciberataques, así que entender cómo evolucionan las amenazas es clave para mantener una buena seguridad. Según los datos del Security Lab de Hornetsecurity, los riesgos del phishing, los enlaces maliciosos y las tácticas de ingeniería social siguen muy presentes. Aunque ha habido un ligero aumento en los correos no deseados, la evolución de los métodos de ataque deja claro que hay que estar siempre alerta y contar con estrategias de protección avanzadas.

Las empresas deben mantenerse proactivas y aprovechar informes como éste para adelantarse a posibles amenazas y reducir riesgos. Solo así se podrá proteger mejor los sistemas y datos, garantizando un entorno de comunicación seguro para sus usuarios.