Protégete de los archivos adjuntos maliciosos en el correo electrónico con consejos de expertos

El correo electrónico sigue siendo una pieza clave en la comunicación empresarial. Aunque muchas empresas ya usan herramientas como Microsoft Teams o Slack para mensajes internos, el email sigue siendo la opción principal cuando se trata de hablar con clientes, proveedores o partners.

Precisamente por eso, es un blanco perfecto para los ciberdelincuentes. Los ataques a través del correo electrónico siguen siendo una de las principales amenazas para la seguridad de las empresas. Entre los correos maliciosos más comunes están el phishing (correos que intentan engañarte para que hagas clic en un enlace y acabes en una web fraudulenta), Business Email Compromise (BEC, en las que los atacantes se hacen pasar por alguien de confianza para convencerte de que transfieras dinero a una cuenta fraudulenta) y archivos adjuntos maliciosos.

Estos archivos parecen completamente normales, como documentos de Word, hojas de Excel, imágenes o archivos PDF con los que trabajas a diario. Incluso pueden abrirse sin levantar sospechas, pero dentro llevan una carga maliciosa capaz de comprometer tu dispositivo o extenderse por toda la red de la empresa.

En este artículo, nos centraremos en los archivos adjuntos maliciosos: los peligros que suponen, cómo entrenar a tu equipo para detectarlos, las mejores estrategias de protección y qué tipos de malware pueden contener. Además, te explicaremos cómo evitar que estos archivos lleguen a la bandeja de entrada de tus empleados.

¿Por qué los archivos adjuntos maliciosos en correos electrónicos son tan peligrosos?

Recibir archivos adjuntos en el correo es parte de nuestro día a día en el trabajo. Abrirlos parece lo más normal del mundo: leer información, completar un formulario, actualizar una hoja de cálculo… Pero justo por eso son el anzuelo perfecto para los ciberdelincuentes. Si logran colarse en un proceso rutinario, las probabilidades de que alguien caiga en la trampa aumentan.

Hay varios tipos de archivos adjuntos maliciosos, tanto por el formato del archivo como por el tipo de ataque. Uno de los más comunes es el que lleva malware incrustado. Puede ser un virus o incluso un ransomware que secuestra tus documentos y los cifra, bloqueando el acceso a todo lo que tengas en tu ordenador o en los archivos compartidos de la empresa. Luego, te piden un rescate para devolverte el control.

Afortunadamente, este tipo de ransomware es menos frecuente hoy en día. Las soluciones de seguridad, como Advanced Threat Protection de Hornetsecurity, han evolucionado para detectarlo antes de que cause estragos. Este sistema analiza cada archivo adjunto en un entorno seguro (sandbox) y, si encuentra algo sospechoso, el correo ni siquiera llega a tu bandeja de entrada.

Por otro lado, aunque la solución de seguridad del correo electrónico no detecte el malware, cuando este intenta ejecutarse en el dispositivo, lo más probable es que la herramienta de Detección y Respuesta en el Endpoint (EDR) lo bloquee. Esto se debe, en parte, a que este tipo de ransomware (y el malware en general) es bastante torpe: los atacantes lanzan miles de correos sin saber cuál acabará en una brecha de seguridad real.

En cuanto a los archivos adjuntos maliciosos, nuestro último Cybersecurity Report analizó nada menos que 55.600 millones de correos electrónicos.

Curiosamente, estos ataques eran bastante comunes hace más de una década, antes de que los ciberdelincuentes refinaran su estrategia y empezaran a secuestrar redes enteras.

Hoy en día, los archivos adjuntos maliciosos suelen estar más enfocados en el robo de identidad. Una técnica habitual es enviar un PDF que supuestamente requiere una firma digital, pero que en realidad enlaza a una web de Ataque en el Medio (AitM). Ahí, el usuario introduce sus credenciales sin darse cuenta de que los atacantes las están robando en segundo plano.

Otro tipo de malware muy extendido son los infostealers, pequeños programas que se ejecutan en segundo plano y copian todas las contraseñas y datos sensibles que introduces en cualquier web, enviándolos directamente a los servidores de los delincuentes.

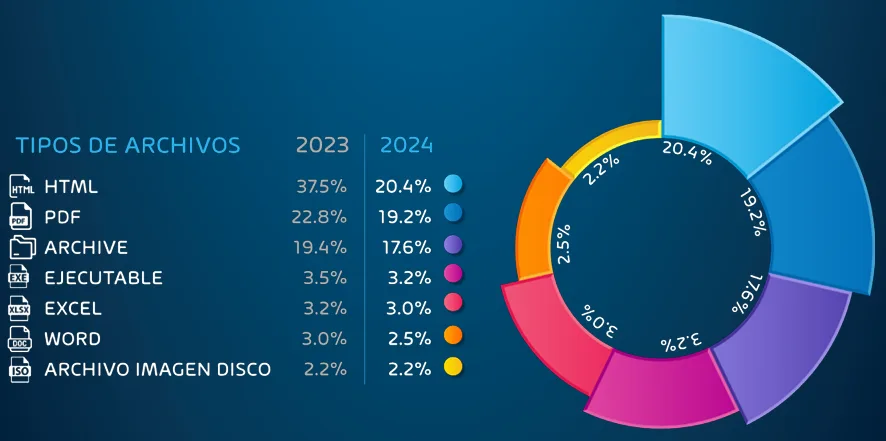

Como puedes ver en el diagrama, los archivos HTML son los más utilizados, algo que tiene bastante sentido. Se renderizan sin problema tanto en ordenadores como en smartphones y, además, se pueden diseñar para que parezcan prácticamente cualquier cosa. Los PDF ocupan el segundo lugar. No es raro recibir este tipo de archivos e interactuar con ellos a diario, y lo preocupante es que también pueden utilizarse con fines maliciosos de distintas maneras.

El uso de archivos comprimidos (ZIP, RAR, etc.) es otra estrategia común para esquivar la detección. Los atacantes suelen proteger estos archivos con una contraseña y enviarla por un canal distinto. Como las soluciones de seguridad del correo electrónico no pueden acceder al contenido de un archivo comprimido si está protegido con contraseña, las probabilidades de que el correo sea bloqueado antes de llegar al usuario se reducen bastante.

Si lo comparamos con hace unos años, la popularidad de los archivos de Excel y Word ha caído en picado, sobre todo porque Microsoft bloquea por defecto el contenido activo en Office. Aun así, estos adjuntos siguen apareciendo de vez en cuando, normalmente acompañados de algún gancho atractivo que anime al usuario a activar la macro o el código malicioso incrustado.

Otra tendencia importante que se destaca en el informe es la disminución general de los archivos adjuntos maliciosos. Los atacantes han empezado a cambiar de táctica y a optar por otros tipos de ataque. En algunos casos, el archivo adjunto ni siquiera contiene directamente la carga maliciosa. En su lugar, los atacantes intentan saltarse los filtros de correo electrónico con un PDF o un HTML que, en apariencia, son totalmente seguros, pero que incluyen un enlace a un sitio donde realmente se ejecuta el ataque.

Muchos ataques por correo electrónico combinan diferentes técnicas para aumentar sus probabilidades de éxito. Por ejemplo, un fraude de Business Email Compromise (BEC) puede ser más efectivo si va acompañado de una factura en PDF (sin contenido malicioso). En este caso, el verdadero engaño está en el texto del correo de phishing, que parece venir de un superior solicitando el pago urgente de la factura adjunta.

Hoy en día, el principal objetivo de la mayoría de los correos de phishing, con o sin archivos adjuntos maliciosos, es comprometer la cuenta o el dispositivo de la víctima. Una vez que los ciberdelincuentes logran acceder, comienzan a moverse dentro de la red en busca de otros dispositivos a los que atacar.

En algunos casos, utilizan una cuenta de correo comprometida para enviar más correos de phishing dentro de la empresa y así infectar a otros usuarios. En otros, atacan servidores con el objetivo de hacerse con el control total del sistema interno.

Así es como funcionan los ataques modernos de ransomware, que van mucho más allá del típico archivo adjunto malicioso. En estos casos, los atacantes operan directamente (lo que se conoce como hands-on-keyboard o Human Operated), consiguen el control total del dominio interno, eliminan las copias de seguridad si pueden y exfiltran datos sensibles antes de lanzar el ataque de ransomware de manera simultánea en todos los sistemas.

Este tipo de ataque supone un enorme esfuerzo de recuperación, sobre todo si las copias de seguridad no son accesibles o no se puede confiar en ellas. Además, si la empresa decide no pagar el rescate, se enfrenta a la amenaza de que los ciberdelincuentes filtren públicamente los datos robados (doble extorsión). Y lo peor de todo es que, en muchos casos, todo comienza con un simple correo malicioso que logra colarse entre las defensas.

El auge de ataques de phishing y malware potenciados por IA

La IA generativa ha supuesto un gran avance para la productividad en las empresas, permitiendo crear imágenes y textos con una facilidad asombrosa. Pero, como ocurre con cualquier herramienta, también ha caído en manos de ciberdelincuentes.

Cada vez hay más desarrolladores de malware que usan asistentes de codificación con IA para mejorar su código y adaptarlo a cada víctima, aumentando así las probabilidades de que el ataque logre sortear las defensas.

Uno de los mayores problemas es que la IA ha perfeccionado los correos electrónicos de phishing. Esos errores gramaticales y ortográficos que antes servían como alerta han desaparecido, y ahora los mensajes están redactados de forma impecable y adaptados a cada empresa objetivo. Además, la IA generativa también facilita la traducción a otros idiomas, lo que supone otra ventaja para los atacantes.

Antes, lanzar un ataque en un país con un idioma que no dominaban era complicado. Ahora, con traducciones precisas al alcance de un clic, el phishing se está expandiendo a nivel global con más facilidad que nunca.

Funcionalidades clave para combatir los archivos adjuntos maliciosos en correos electrónicos

Para proteger a tu empresa y a tus usuarios de correos electrónicos con archivos adjuntos maliciosos, hay dos aspectos fundamentales que debes tener en cuenta. Primero, reducir al máximo la cantidad de estos correos que llegan a las bandejas de entrada. Pero como ningún sistema de ciberseguridad es infalible al 100%, el segundo aspecto es clave: formar a los usuarios para que identifiquen amenazas.

Nuestra solución avanzada para la seguridad del correo electrónico, Advanced Threat Protection, emplea una estrategia de defensa en profundidad, combinando varias capas de filtrado para distinguir entre correos legítimos y aquellos que pueden suponer un riesgo. El primer paso es configurar políticas básicas de seguridad, como SPF, DMARC y DKIMC. Con nuestra herramienta DMARC Manager, este proceso se simplifica enormemente.

Después, aplicamos sistemas de detección de spam y malware en todos los correos entrantes y salientes, bloqueando las amenazas más evidentes. Nuestro sistema alcanza una tasa de detección del 99,9% para spam y del 99,99% para virus.

El Advanced Threat Protection (ATP) revisa todos los enlaces en los correos electrónicos para asegurarse de que sean seguros antes de que lleguen a tu bandeja de entrada. Además, incluye una capa extra de seguridad con la protección en el momento del clic. ¿Por qué es importante? Porque uno de los ataques más comunes consiste en que los ciberdelincuentes envíen enlaces aparentemente inofensivos y, una vez que el correo ya está en tu bandeja de entrada, comprometan el sitio web de destino para distribuir malware.

Gracias a la protección en el momento del clic, si haces clic en un enlace incluso días después de recibir el correo, la función de Secure Links comprobará si el destino es peligroso y, en ese caso, bloqueará el acceso. ATP también es capaz de detectar códigos QR maliciosos y evitar que estos correos lleguen a ti.

En cuanto a los archivos adjuntos, se abren en un entorno aislado (sandbox), donde se analiza su comportamiento antes de permitir su acceso. Si contienen alguna amenaza, se bloquean antes de que siquiera aparezcan en tu bandeja de entrada. Y si los archivos adjuntos están cifrados, nuestros sistemas los descifran y los analizan a fondo para garantizar que sean seguros.

Toda la protección se complementa con Alertas en Tiempo Real e Informes Detallados, para que siempre estés al tanto de lo que ocurre y puedas reaccionar ante cualquier ataque dirigido a través del correo electrónico. Además, podrás informar a la dirección sobre la eficacia de tu sistema de seguridad.

Lo mejor es que la protección de correo electrónico de Hornetsecurity es muy fácil de configurar. Tienes dos opciones de acceso: una basada en API y otra en registros DNS, lo que simplifica la integración y te permite probar la solución sin necesidad de hacer grandes cambios en tu infraestructura.

Eso sí, por muy potente que sea esta solución líder en higiene del correo electrónico, los usuarios siguen siendo la última línea de defensa. Por eso, es fundamental combinarlas con formación para que detecten correos de phishing o archivos adjuntos sospechosos que se salten las demás capas de seguridad.

Para ello, contamos con Security Awareness Service, basado en inteligencia artificial. Este sistema analiza el comportamiento de cada usuario y envía correos de phishing simulados de forma periódica. Además, ajusta automáticamente la dificultad y la frecuencia según la respuesta de cada persona, sin que tengas que hacer nada. Y en lugar de sesiones de formación largas y tediosas que se olvidan en semanas, ofrecemos vídeos breves, directos e interactivos, diseñados para mejorar la concienciación en seguridad de forma progresiva y efectiva.

Protege tu bandeja de entrada de archivos adjuntos maliciosos con Hornetsecurity

No pongas en riesgo la seguridad de tu empresa frente a ciberamenazas cada vez más sofisticadas. Con Advanced Threat Protection y Spam & Malware Protection de Hornetsecurity, te adelantarás a los atacantes y mantendrás tu correo electrónico blindado ante cualquier amenaza.

Pide una demo y comprueba cómo podemos ayudarte a mantener tu empresa protegida de archivos adjuntos maliciosos en los correos electrónicos.

Conclusión

Los archivos adjuntos maliciosos en correos suponen un peligro real para las empresas, exponiendo datos sensibles y poniendo en jaque operaciones críticas. Para evitarlo, necesitas soluciones de seguridad avanzadas. Advanced Threat Protection y Spam & Malware Protection de Hornetsecurity te ofrecen una defensa completa que mantiene tu bandeja de entrada a salvo de ataques sofisticados.

Con estas soluciones, tendrás el control total sobre la seguridad de tu correo electrónico, evitando brechas de datos costosas y protegiendo la información más valiosa de tu empresa. No esperes más y descubre cómo Hornetsecurity puede reforzar la ciberseguridad de tu empresa.

Preguntas Frecuentes

Antes de abrir un archivo adjunto, lo primero que debes preguntarte es: ¿tiene sentido que reciba este correo? No importa si el remitente es alguien conocido (su cuenta podría haber sido hackeada) o un completo desconocido, lo clave es fijarse en la redacción y en lo que te están pidiendo. Si el mensaje intenta meterte prisa o jugar con tus emociones (por ejemplo, con frases como “has ganado un premio” o “desbloquea tu cuenta ahora o perderás el acceso”), desconfía. Son tácticas diseñadas para que actúes sin pensar. Si algo te da mala espina, no abras el archivo adjunto ni hagas clic en ningún enlace. En su lugar, consulta con tu equipo de seguridad o con el departamento de IT.

Si te ha pasado, lo más importante es actuar rápido. Ponte en contacto de inmediato con el departamento de IT y cuéntales exactamente qué has hecho. Es normal que te entre el impulso de ocultarlo por miedo a haber cometido un error, pero eso solo empeora las cosas. Cuanto antes lo reportes, más fácil será minimizar los daños y evitar que el problema se haga más grande.

Concienciar a tu equipo sobre los riesgos de los archivos adjuntos maliciosos es clave para la seguridad de tu empresa. Haz formaciones periódicas que sean dinámicas y prácticas, con ejemplos reales de ataques y correos sospechosos. Una buena estrategia es realizar simulaciones de phishing: envía correos falsos con adjuntos sospechosos y analiza cómo reaccionan los empleados. Esto les ayudará a desarrollar un ojo crítico en un entorno controlado. La clave está en entrenar el instinto de sospecha donde se sientan cómodos reportando cualquier amenaza.