El valor de una estrategia unificada con un único proveedor externo para la seguridad de M365

La ciberseguridad es un campo apasionante que se encuentra en constante evolución. A medida que las amenazas digitales crecen y los ciberdelincuentes representan un riesgo cada vez mayor para las empresas en todo el mundo, la innovación en este sector avanza a gran velocidad. Como resultado, surgen continuamente nuevas start-ups de ciberseguridad, cada una ofreciendo soluciones específicas para distintos problemas.

Durante mucho tiempo, las empresas y los CISO/CIO han seguido una estrategia basada en buscar la mejor solución para cada desafío de seguridad (y hay muchos). Este enfoque ha funcionado para aquellas organizaciones con los recursos suficientes para integrar y gestionar múltiples herramientas independientes. Sin embargo, también ha dado lugar a una broma muy extendida: el CIO no es el Chief Information Officer (Director de Información), sino el Chief Integration Officer (Director de Integración). El problema es que los atacantes operan como una fuga de agua: encuentran cualquier grieta y se cuelan entre sistemas mal conectados.

La estrategia actual en ciberdefensa ha cambiado. Ya no se trata de desplegar soluciones independientes para proteger cada punto vulnerable y luego intentar integrarlas en un único sistema mediante herramientas de orquestación, automatización y respuesta en seguridad (SOAR). En su lugar, las organizaciones están optando por sistemas ya integrados de un solo proveedor. Esto no solo simplifica la gestión, sino que también mejora la seguridad, ya que los equipos de defensa no tienen que cambiar constantemente de pantalla ni correlacionar manualmente alertas de diferentes sistemas aislados.

En este artículo, exploraremos las ventajas de este enfoque en el contexto de nuestra solución: Microsoft 365 Total Protection. Microsoft 365 es la suite de colaboración más utilizada en el mundo empresarial y ofrece múltiples herramientas adecuadas para empresas de cualquier tamaño. Entre sus principales funcionalidades se incluyen el correo electrónico con Exchange Online, la colaboración a través de Teams y SharePoint Online, y la gestión de identidades con Entra ID.

El dilema del defensor

Existe un viejo dicho en ciberseguridad: “Los defensores tienen que hacerlo bien siempre, pero a los atacantes les sobra con acertar una vez”. Esto nos lleva a una realidad muy humana: cuando tienes muchas tareas que gestionar en tu día a día, ¿qué sueles hacer? Lo más común es hacer una lista, preferiblemente una lista de verificación, para asegurarte de que cada tarea se completa y puedes marcarla como hecha.

Aquí entra en juego otro dicho famoso de John Lambert: “Los defensores piensan en listas, los atacantes piensan en gráficos”. Pongamos un ejemplo: una empresa necesita cumplir con una determinada normativa, se prepara, completa cada punto de su lista, supera la auditoría y luego baja la guardia, convencida de que ha asegurado todos los posibles vectores de ataque. Y es entonces cuando llega la sorpresa. Un ciberdelincuente puede pagar 3.000 dólares a un empleado del servicio de asistencia para obtener acceso de administrador, o la empresa puede verse comprometida porque uno de sus proveedores de software o servicios ha sido atacado.

Los atacantes operan pensando en grafos, moviéndose de un sistema o identidad comprometida al siguiente objetivo más vulnerable. No dudarán en cambiar de un entorno local a la nube (o al revés) ni en saltar de servidores de bases de datos a servidores de archivos, por ejemplo.

Esta es la realidad actual de los ciberataques, y por ello es fundamental adoptar un enfoque más integrado en la protección de Microsoft 365. Se necesita una estrategia de seguridad por capas que abarque el cumplimiento normativo, la protección de datos, las copias de seguridad y la formación en concienciación sobre seguridad para los usuarios. Si se utilizan distintos proveedores para cada una de estas áreas, se acaba gestionando múltiples portales, enfrentándose a problemas de integración, mayores costes de formación y un mayor riesgo de configuración incorrecta. En el sector de la ciberseguridad es bien sabido que los controles de seguridad suelen fallar no porque la empresa no haya identificado el riesgo, sino porque la configuración aplicada no era la adecuada. Para minimizar este riesgo, es necesario formar al personal en cada producto por separado, lo que supone un incremento en los costes.

Los beneficios de contar con un único proveedor

Si agrupas todas tus necesidades de seguridad en Microsoft 365 dentro de una única solución proporcionada por un solo proveedor independiente de Microsoft, podrás:

- Evitar integraciones personalizadas costosas y complejas entre distintos sistemas.

- Reducir el tiempo de respuesta ante amenazas. La correlación de señales es más fácil.

- Minimizar la formación necesaria para los administradores.

- Simplificar la gestión de licencias.

- Optimizar los recursos para mejorar la productividad.

Una estrategia sólida de ciberseguridad se basa en un enfoque por capas que protege todos los componentes del sistema, en este caso, Microsoft 365. Por ejemplo, para bloquear correos electrónicos maliciosos entrantes, primero se aplica una protección básica contra ataques comunes. A continuación, una solución avanzada detiene amenazas más sofisticadas. Y, en el improbable caso de que ambas capas fallaran, los usuarios reciben formación continua para identificar y reportar posibles riesgos.

365 Total Protection

Esta suite de servicios integrada está disponible en cuatro versiones: Business, Enterprise, Enterprise Backup y Compliance and Awareness. Todas ellas se gestionan desde un panel de control intuitivo, lo que facilita el trabajo de administradores y analistas de seguridad, mejorando su eficiencia. El sistema de licencias es simple: se basa en un modelo de pago por usuario y por mes, dependiendo de la versión que elijas para tu empresa.

Empieza por mantener una buena higiene en el correo electrónico, ya que el phishing y el spear phishing siguen siendo las principales vías de entrada para los atacantes que intentan infiltrarse en tu organización. Todas las versiones de Total Protection incluyen una protección eficaz contra el spam y el malware en el correo electrónico, además de herramientas sencillas para bloquear boletines, gestionar contenido no deseado y configurar firmas personalizadas basadas en datos de Active Directory. Estas firmas pueden incluir, si lo deseas, anuncios sobre los servicios de tu empresa, avisos legales y opciones de cifrado S/MIME y PGP. También permiten enviar correos cifrados a cualquier destinatario a través de una plataforma web segura. Por supuesto, todas las versiones ofrecen inicio de sesión único (SSO) con las cuentas de Entra ID del usuario.

No obstante, como mencionamos antes, la seguridad de tu empresa no depende solo de la higiene del correo electrónico. Por eso, la versión Enterprise de Total Protection incorpora el archivado de correos electrónicos, una función clave para cumplir con diversas normativas de protección de datos a nivel global. Además, es una herramienta muy útil para la respuesta a incidentes, ya que permite revisar correos antiguos en busca de información específica. Los correos se almacenan automáticamente hasta 10 años, con la posibilidad de establecer excepciones a las reglas de retención según sea necesario. La función de eDiscovery facilita la búsqueda rápida de correos en toda la base de datos, algo valioso en situaciones legales en las que se requiere presentar toda la correspondencia entre personas concretas.

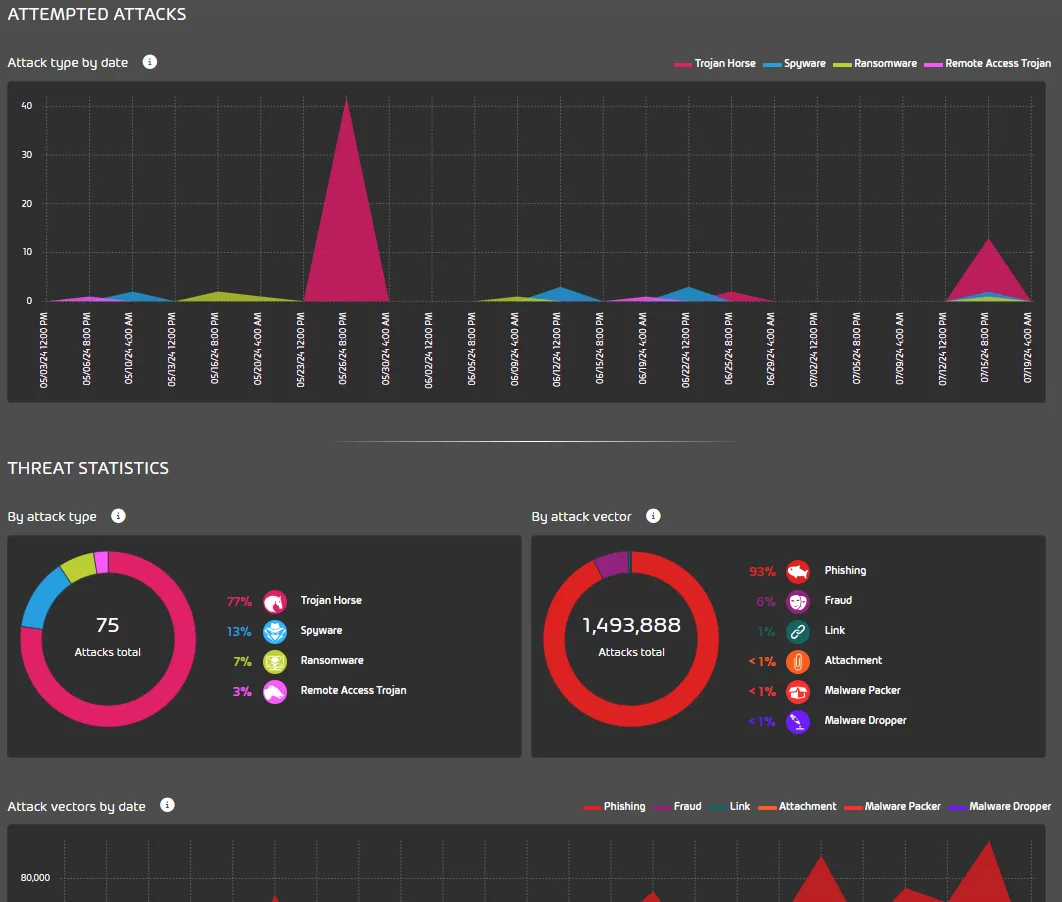

El análisis forense emplea Machine Learning (ML) e Inteligencia Artificial (IA) para detectar intenciones maliciosas en los correos electrónicos, como intentos de suplantación de identidad, fraudes o ataques dirigidos a cuentas específicas dentro de tu empresa. La función ATP Sandboxing (Advanced Threat Protection) es clave para identificar archivos adjuntos peligrosos en los correos. Aunque la mayoría de las soluciones de seguridad analizan los archivos adjuntos con motores antimalware, esto solo permite detectar amenazas ya conocidas. En cambio, ATP Sandboxing abre los archivos en un entorno seguro y analiza su comportamiento en busca de actividad sospechosa, lo que permite detectar variantes de malware nuevas y ponerlas en cuarentena antes de que causen daño. Muchas veces, los correos de phishing no contienen archivos adjuntos peligrosos, sino que intentan pasar desapercibidos incluyendo enlaces a sitios web o archivos maliciosos. Para combatir esto, la función de reescritura de enlaces seguros redirige todos los enlaces a través de la pasarela web segura de Hornetsecurity, donde cada clic se analiza en tiempo real. Solo se concede acceso si la página o el archivo de destino se considera seguro.

En los últimos años, ha aumentado el uso de códigos QR maliciosos para ocultar enlaces peligrosos. Los atacantes engañan a los usuarios para que los escaneen con su móvil, que suele contar con menos protección que un ordenador corporativo. La versión Enterprise de 365 Total Protection fue una de las primeras soluciones del mercado en analizar y detectar códigos QR maliciosos en los correos electrónicos. Además, integra toda esta información en un panel de informes en tiempo real, donde se muestran las amenazas detectadas en los correos recibidos. Si un correo malicioso consigue pasar los filtros iniciales y se identifica como peligroso más tarde, la función Malware Ex-Post-Alerts permite a los analistas aislar la amenaza antes de que se propague. Y en caso de que Microsoft sufra una interrupción que afecte al correo electrónico, el Email Continuity Service garantiza que los usuarios puedan seguir enviando y recibiendo correos sin interrupciones.

Como puedes ver, la versión Enterprise ofrece seguridad de correo electrónico integral, archivado y más, pero hay dos áreas adicionales que deben incluirse para contar con una solución única e integrada: copia de seguridad y formación para los usuarios finales.

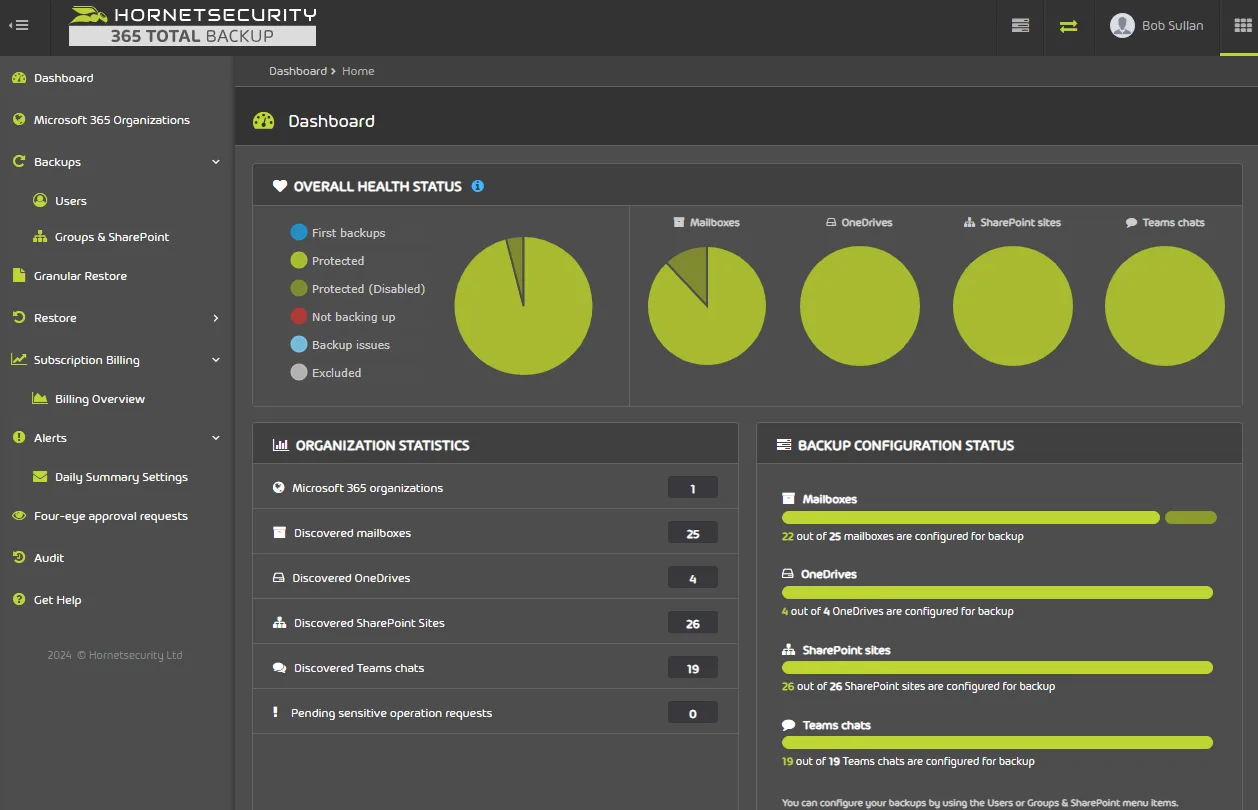

Enterprise Backup hace todo lo mencionado anteriormente, pero además añade la copia de seguridad y recuperación automatizada de los datos de Microsoft 365 (buzones de Exchange Online, OneDrive para Empresas, sitios de SharePoint y contenido de Teams). También permite realizar copias de seguridad de los endpoints basados en Windows sin necesidad de una conexión VPN. Todas las operaciones de copia de seguridad y restauración se registran en el registro de auditoría de actividad.

Para una verdadera solución “todo en uno” en seguridad, cumplimiento y concienciación en Microsoft 365, Compliance and Awareness añade la solución exclusiva Permission Manager. Esto permite aplicar políticas de uso compartido en todos los sitios de SharePoint y OneDrive para Empresas, detectar el uso excesivo del uso compartido de datos, ver exactamente a qué documentos tiene acceso un usuario en toda la empresa y ayudar a corregir problemas de permisos a gran escala. Esto es útil si tu empresa planea implementar Microsoft 365 Copilot, ya que depende de un entorno de datos bien gestionado para evitar fugas accidentales de información. Además, el AI Recipient Validation analiza en tiempo real cada correo electrónico enviado en función de comunicaciones previas y alerta sobre destinatarios ausentes o no deseados, así como sobre la presencia de información personal (PII).

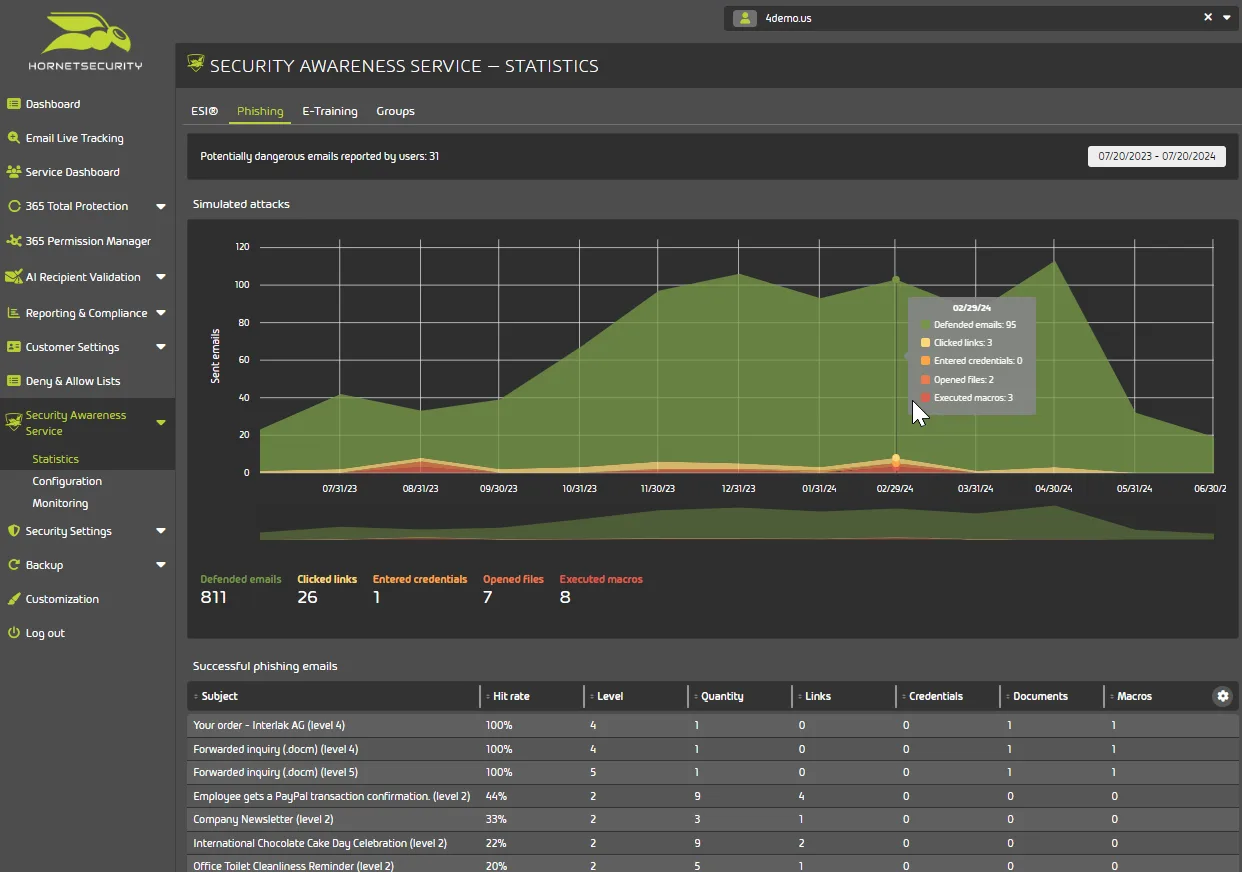

Security Awareness Service ofrece simulaciones de phishing con una gestión fácil y formación en vídeo breve y dinámica. Si un empleado no supera la prueba, recibirá formación específica para mejorar sus conocimientos, fortaleciendo así la seguridad del equipo.

Caso de éxito

Para nosotros, era fundamental contar con una solución única que cubriera toda la seguridad de Microsoft 365. Esa fue una de las principales razones por las que elegimos 365 Total Protection, sustituyendo los dos o tres productos que usábamos antes.

Protección para Microsoft 365 con los servicios exclusivos de Hornetsecurity:

Leer artículos recientes y las prácticas TOP sobre Microsoft 365 en el blog de Hornetsecurity.

Conclusión

Optar por un único proveedor para la seguridad de Microsoft 365 aporta ventajas evidentes: reducción de costes, gestión de licencias más sencilla, mayor protección y un equipo de seguridad más eficiente. Además, esta estrategia ayuda a la empresa a estar mejor preparada frente a futuras ciberamenazas.

Preguntas Frecuentes

Centralizar la seguridad en un solo proveedor facilita la gestión, reduce costes y mejora la protección gracias a soluciones integradas.

365 Total Protection proporciona una solución completa que incluye seguridad para el correo electrónico, copias de seguridad, gestión del cumplimiento normativo y formación en ciberseguridad.

Sus herramientas integradas permiten prevenir, detectar y responder a amenazas en todos los servicios de M365, minimizando riesgos y mejorando los tiempos de respuesta.