Der Vorteil eines einzigen Drittanbieters für Ihre M365-Sicherheit

Cybersicherheit ist ein spannendes Thema, weil es in diesem Bereich permanent etwas Neues gibt. Dies führt in Verbindung mit der ernsten Gefahr, die Kriminelle für Unternehmen weltweit darstellen, zu raschen Innovationen: Start-ups für Cybersicherheit schießen nur so aus dem Boden und bieten Lösungen für spezifische Probleme an.

Eine Zeit lang führte dies dazu, dass Unternehmen und CISOs/CIOs nach der „besten“ Lösung für jedes einzelne Cybersicherheitsproblem suchten (und davon gibt es wirklich viele). Dies funktionierte jedoch nur für einige wenige Unternehmen, die genug Geld hatten, um jede dieser unterschiedlichen Lösungen zu implementieren. Und es führte auch dazu, dass wegen des hohen Aufwands der CIO oft scherzhaft nicht mehr als „Chief Information Officer“, sondern als „Chief Integration Officer“ bezeichnet wurde. Aber Cyberkriminelle sind wie ein Wasserleck: Sie finden jede Ritze und bewegen sich mit Leichtigkeit zwischen den Systemen.

Der aktuelle Trend bei der Cyberabwehr besteht daher nicht mehr darin, spezifische Lösungen für jedes zu verteidigende Tor der Festung einzusetzen und dann zu versuchen, diese im Backend mit Hilfe von SOAR-Tools (Security Orchestration Automation and Response) zu einem integrierten Verteidigungssystem zusammenzuschustern. Stattdessen kaufen Unternehmen ein bereits integriertes System von einem einzigen Anbieter, das die gesamte Cyberverteidigung verbessert. Die Verteidiger müssen hier nicht zwischen Bildschirmen hin- und herspringen, um Warnungen in einem System manuell mit weiteren Warnungen in anderen isolierten Systemen zu korrelieren.

In diesem Artikel werden wir uns den Vorteil dieses Vorgehens im Zusammenhang mit unserer Lösung – Microsoft 365 Total Protection – ansehen. Microsoft 365 ist die beliebteste Collaboration-Suite der Geschäftswelt, mit unzähligen Komponenten, die für jede Unternehmensgröße geeignet sind. Die Kernbereiche sind E-Mail über Exchange Online, Zusammenarbeit in Teams und SharePoint Online, alles geschützt durch die Identitäts- und Zugriffsmanagement-Software Entra ID.

DAS DILEMMA DER CYBER-VERTEIDIGER

Ein altes Sprichwort in der Cybersicherheit besagt, dass „Verteidiger es jedes Mal richtig machen müssen, während Angreifer es nur einmal richtig machen müssen“. Und das führt zu einer weiteren menschlichen Eigenschaft: Was tun Sie, wenn Sie in Ihrem persönlichen Leben viele Dinge erledigen und im Auge behalten müssen? Man macht eine Liste, am besten eine Checkliste, so dass man jede Aufgabe sehen und sicherstellen kann, dass sie erledigt wurde, bevor man sie von der Liste abhakt.

Das führt dann zu dem zweiten berühmten Sprichwort: „Verteidiger denken in Listen, Angreifer in Diagrammen“ (John Lambert). Ein Unternehmen muss vielleicht eine bestimmte Compliance-Richtlinie befolgen. Die Mitarbeiter bereiten sich vor, haken jede Aufgabe auf der Liste ab, das Unternehmen besteht das Audit und die Angestellten lehnen sich in dem Wissen zurück, dass sie jeden möglichen Angriffsvektor gesichert haben. Und dann sind sie völlig überrascht, wenn die Kriminellen den Helpdesk-Mitarbeitern einfach 3.000 US-Dollar zahlen, damit sie ihnen Admin-Zugang gewähren, oder wenn das Unternehmen kompromittiert wird, weil einer der Software-/Dienstleistungsanbieter übernommen wurde.

Da Angreifer in Diagrammen denken, wechseln sie von einem kompromittierten System oder einer kompromittierten Identität zum/zur nächsten, das/die am einfachsten anzugreifen ist, und sie wechseln fröhlich von lokalen Systemen zur Cloud (oder umgekehrt) oder von Datenbankservern zu Dateiservern.

Dies ist die Realität der heutigen Cyberangriffe und erfordert einen integrierten Ansatz für den Schutz von Microsoft 365. Sie benötigen einen mehrschichtigen Ansatz, der Compliance-Anforderungen, Datenschutz, Datensicherung und Schulungen des Sicherheitsbewusstseins für Endnutzer umfasst. Wenn Sie für jeden dieser Punkte verschiedene Anbieter einsetzen, haben Sie am Ende mehrere Portale, die bereits erwähnten Integrationsprobleme, höhere Schulungskosten und das Risiko einer Fehlkonfiguration. Es ist ein wohlbekanntes „Geheimnis“ in der Cybersicherheitsbranche, dass Sicherheitsmaßnahmen oft versagen, nicht weil das Unternehmen nicht an das Risiko gedacht hat, sondern weil die implementierte Kontrolle falsch konfiguriert wurde. Um dieses Risiko zu mindern, müssen Mitarbeiter für jedes einzelne Produkt geschult werden, was zu höheren Kosten führt.

DIE VORTEILE EINES ANSATZES MIT EINEM EINZIGEN ANBIETER

Durch die Konsolidierung Ihrer Microsoft 365-Sicherheitsanforderungen in einer einzigen Suite, die von einem einzigen, von Microsoft unabhängigen Anbieter stammt, sind Sie in der Lage:

- die Notwendigkeit einer kostspieligen, komplexen, maßgeschneiderten Integration zwischen unterschiedlichen Systemen zu eliminieren

- die Zeitspanne zwischen erkannter Bedrohung und abgewehrtem Angriff durch vereinfachte Korrelation von Signalen zu verkürzen

- den Schulungsbedarf für Ihre Administratoren zu reduzieren

- von einer erheblich vereinfachten Lizenzierung zu profitieren

- die Ressourcenzuweisung zur Steigerung der Produktivität zu maximieren

Eine hohe Widerstandsfähigkeit im Bereich der Cybersicherheit ergibt sich aus einem mehrschichtigen Ansatz, der alle verschiedenen Komponenten des Systems, in diesem Fall Microsoft 365, abdeckt. Zum Beispiel haben Sie zum Schutz vor eingehenden bösartigen E-Mails einen Basisschutz, der „alltägliche“ Angriffe abfängt, gefolgt von einer erweiterten Lösung, die maßgeschneiderte Angriffe abwehrt. Und für den seltenen Fall, dass diese beiden Schichten versagen, schulen Sie Ihre Benutzer kontinuierlich darin, misstrauisch zu sein, damit sie die wenigen Verdachtsfälle, die durchschlüpfen, abfangen und melden können.

365 Total Protection

Diese integrierte Service-Suite ist in vier Varianten erhältlich: Business, Enterprise, Enterprise Backup sowie Compliance and Awareness. Alle Komponenten werden über ein benutzerfreundliches Control Panel verwaltet, was die Effizienz für Administratoren und Sicherheitsanalysten erhöht. Die Lizenzierung ist einfach und basiert auf einem Nutzungsmodell pro Benutzer und Monat, je nachdem, welche Variante Sie für Ihr Unternehmen wählen.

Es beginnt mit der E-Mail-Hygiene: Der größte Angriffsvektor für Angreifer, um in Ihrem Unternehmen Fuß zu fassen, sind immer noch Phishing-/Spear-Phishing-E-Mails. Alle Versionen von Total Protection bieten einen benutzerfreundlichen Spam- und Malware-Schutz für E-Mails, die Möglichkeit, Newsletter zu blockieren, unerwünschte Inhalte zu kontrollieren, individuelle E-Mail-Signaturen auf der Grundlage von Daten aus Active Directory, die optional Werbung für die Dienste Ihres Unternehmens enthalten können, Haftungsausschlüsse, S/MIME- und PGP-Verschlüsselung sowie die Möglichkeit, verschlüsselte E-Mails über eine websichere Lösung an jeden Empfänger zu senden. Und natürlich bieten sie alle eine einmalige Anmeldung mit den Entra ID-Konten der Benutzer.

Wie bereits erwähnt, benötigen Sie jedoch mehr als nur E-Mail-Hygiene, um Ihr Unternehmen zu schützen. Daher bietet die Enterprise-Version von Total Protection zusätzlich die Möglichkeit, E-Mails zu archivieren, um die zahlreichen weltweit existierenden Datenschutzbestimmungen zu erfüllen. Diese Funktion ist auch hilfreich, wenn Sie auf Vorfälle reagieren und ältere E-Mails durchsehen müssen, um bestimmte Daten zu finden. E-Mails werden automatisch bis zu zehn Jahre lang aufbewahrt, wobei Sie die volle Kontrolle über Ausnahmen von den Aufbewahrungsregeln haben. Mit eDiscovery können Sie alle E-Mails sehr schnell durchsuchen, was in rechtlichen Situationen, in denen Sie alle E-Mails zwischen bestimmten Personen vorlegen müssen, praktisch ist.

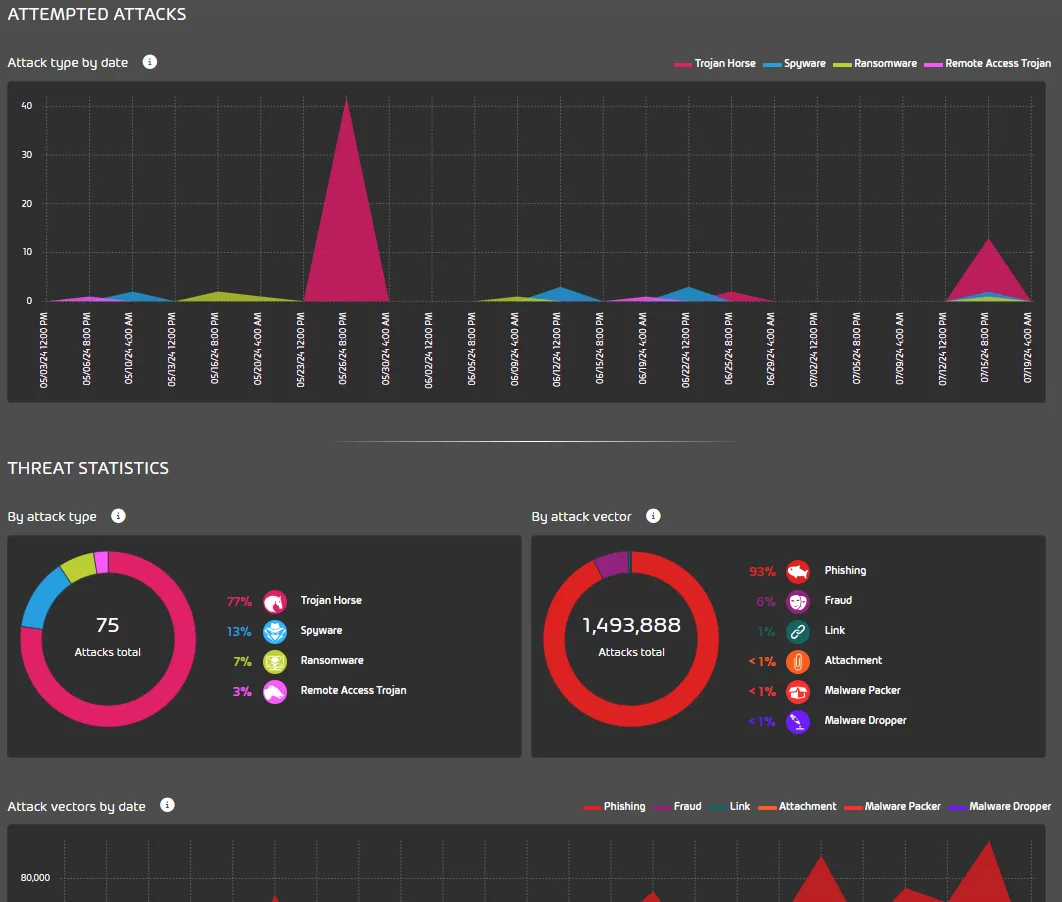

Die forensische Analyse nutzt maschinelles Lernen (ML) und künstliche Intelligenz, um böswillige Absichten in E-Mails sowie Identitätsfälschungen und Betrug zu erkennen und festzustellen, ob ein Angriff auf bestimmte Konten in Ihrem Unternehmen gerichtet ist. ATP (Advanced Threat Protection) Sandboxing ist die Lösung zur Erkennung von bösartigen E-Mail-Anhängen. Jede kompetente E-Mail-Hygiene-Lösung scannt E-Mail-Anhänge mit verschiedenen Anti-Malware-Engines, aber dies fängt nur bereits bekannte Malware ab, während ATP Sandboxing den Anhang in einer isolierten Umgebung öffnet und auf bösartiges Verhalten untersucht, wodurch neue Varianten von Malware abgefangen und unter Quarantäne gestellt werden. Oftmals enthalten Phishing-E-Mails keine Malware-Anhänge, sondern versuchen, mit einem Link zu einer bösartigen Website oder Datei unter dem Radar zu fliegen. Secure Links schreibt alle Links so um, dass sie das sichere Web-Gateway von Hornetsecurity durchlaufen, wo jeder Klick gescannt wird. Nur wenn die Zielseite oder -datei dabei als sicher eingestuft wird, wird der Zugriff gewährt.

In den letzten ein bis zwei Jahren haben Angreifer ihre bösartigen URLs vermehrt in QR-Codes versteckt und Benutzer dazu verleitet, diese mit ihrem Handy zu scannen, das oft weniger geschützt ist als ein vom Unternehmen verwalteter PC. Die Enterprise-Version war sehr früh in der Lage, bösartige QR-Codes in E-Mails zu scannen und zu identifizieren. In dieser Version ist alles im Realtime Threat Report Dashboard zusammengefasst, das Ihnen alle Bedrohungen in Ihren E-Mail-Feeds anzeigt. Für den Fall, dass sich eine bösartige E-Mail zunächst einschleicht und später als schädlich identifiziert wird, können Analysten mit den Malware Ex-Post-Alerts die Bedrohung isolieren, bevor sie sich weiter ausbreiten kann. Für Zeiten, in denen Microsoft einen Ausfall hat, der sich auf E-Mails auswirkt, kann der Email Continuity Service aktiviert werden und ermöglicht es Ihnen, weiterhin E-Mails zu senden und zu empfangen.

Wie Sie sehen, bietet die Enterprise-Version umfassende E-Mail-Sicherheit, Archivierung und mehr, aber es gibt noch zwei weitere Bereiche, die einbezogen werden müssen, um eine einzige integrierte Lösung zu haben: Backup und Schulung der Endanwender.

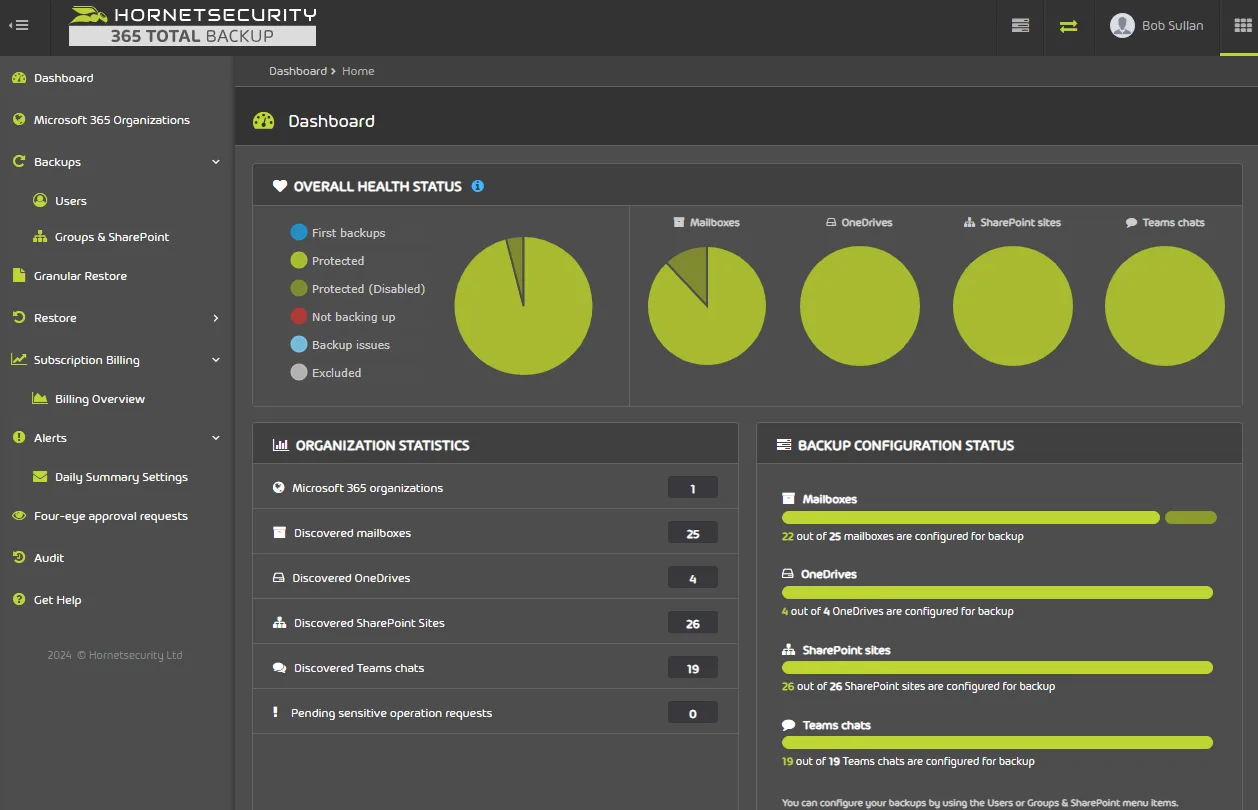

Enterprise Backup bietet alles, was bereits erwähnt wurde, aber zusätzlich die automatische Sicherung und Wiederherstellung von Microsoft 365-Daten (Exchange Online-Postfächer, OneDrive for Business, SharePoint-Sites und Teams-Inhalte). Sichern Sie auch Ihre Windows-basierten Endpunkte, ohne dass eine VPN-Verbindung erforderlich ist. Alle Sicherungs-/Wiederherstellungsvorgänge werden im Aktivitätsprotokoll gespeichert.

Für eine echte „All-in-One“-Lösung für die Sicherheit von Microsoft 365 fügt Compliance and Awareness die einzigartige Permission-Manager-Lösung hinzu, um Freigabe-Richtlinien auf alle SharePoint- und OneDrive for Business-Websites anzuwenden, die übermäßige Freigabe von Daten zu erkennen, genau zu sehen, auf welche Dokumente ein Benutzer in einem gesamten Unternehmensbestand Zugriff hat, und hilft auch bei der Behebung von Berechtigungsproblemen im großen Maßstab. Dies ist besonders nützlich, wenn Ihr Unternehmen Microsoft 365 Copilot einsetzen möchte, das sich auf einen gut verwalteten Datenbestand stützt, um versehentliche Datenlecks zu vermeiden. Die KI-Empfängervalidierung prüft außerdem jede gesendete E-Mail in Echtzeit mit früheren Mitteilungen und warnt vor fehlenden oder unbeabsichtigten Empfängern sowie davor, dass die E-Mail personenbezogene Daten enthält.

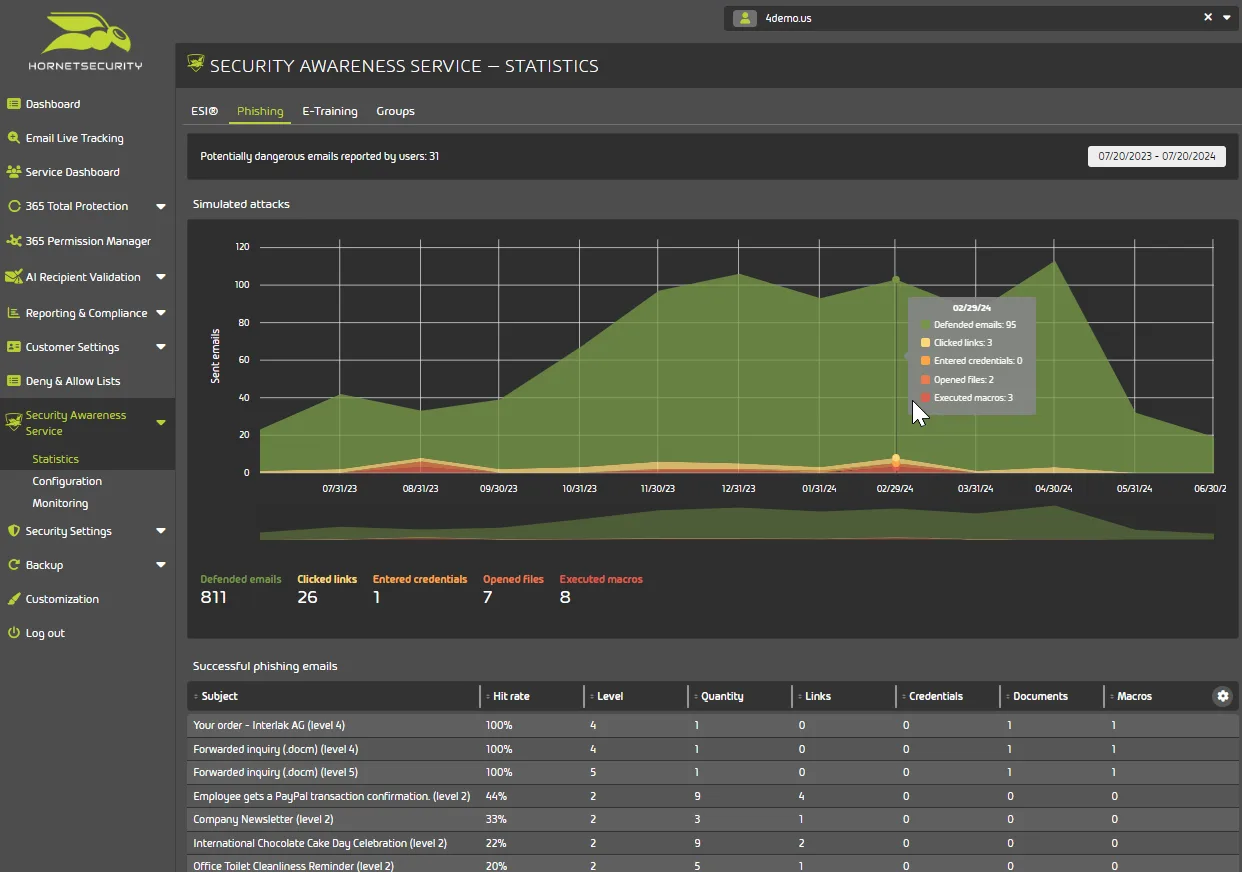

Schließlich bietet unser erstklassiger Security Awareness Service Phishing-E-Mail-Simulationen mit geringem Verwaltungsaufwand sowie ansprechende, kurze Videotrainings für Mitarbeiter, die den Test nicht bestehen, und erhöht so die allgemeine Cybersicherheitsresilienz Ihrer Mitarbeiter.

KUNDENREFERENZ

Für uns ist es sehr effizient, ein einziges Produkt zu haben, das die gesamte Sicherheit von Microsoft 365 bietet. Das war für uns einer der Hauptgründe, warum wir 365 Total Protection eingeführt und die 2 oder 3 Produkte, die wir vorher nutzten, ersetzt haben.

Nutzen Sie die einzigartigen Dienste von Hornetsecurity, um Ihre Microsoft 365-Umgebung richtig zu schützen:

- 365 Total Protection

- 365 Total Backup

- 365 Permission Manager

- 365 Total Protection Compliance & Awareness

- 365 Total Protection Enterprise Backup

To keep up with the latest Microsoft 365 articles and practices, visit our Hornetsecurity blog now.

FAZIT

Unternehmen, die für die Sicherheit von Microsoft 365 einen einzigen Anbieter wählen, profitieren eindeutig von Kosteneinsparungen, vereinfachter Lizenzierung, verbesserter Sicherheit und einem effizienteren Sicherheitsteam. Außerdem ist Ihr Unternehmen damit bestens für die Zukunft gegen Cyber-Bedrohungen gewappnet.

Häufig gestellte Fragen

Ein einziger Anbieter vereinfacht die Verwaltung, senkt die Kosten und erhöht die Sicherheit durch das Angebot integrierter Lösungen.

365 Total Protection bietet umfassende E-Mail-Sicherheit, Backups, Compliance-Management und Schulungen zum Sicherheitsbewusstsein.

Es bietet integrierte Tools, die Bedrohungen über alle M365-Dienste hinweg verhindern, erkennen und auf sie reagieren, wodurch Schwachstellen und Reaktionszeiten reduziert werden.