Schützen Sie sich mit diesen Expertentipps vor bösartigen E-Mail-Anhängen

E-Mails sind das Herzstück der modernen Unternehmenskommunikation. In den meisten Unternehmen werden interne Nachrichten oft über Microsoft Teams, Slack oder ähnliche Instant Messaging-Apps verschickt, aber wenn es um die Kommunikation zwischen Unternehmen geht, ist die E-Mail immer noch die Nummer eins.

Das macht E-Mails für Kriminelle sehr attraktiv, und Angriffe per E-Mail aller Art sind immer noch die Hauptmethode, mit der Angreifer Unternehmen zu kompromittieren versuchen.

Es gibt verschiedene Arten von bösartigen E-Mails, z. B. Phishing (Empfänger werden dazu verleitet, auf einen Link zu klicken, der zu einer gefährlichen Website führt), Business Email Compromise (BEC, Empfänger werden dazu verleitet, Geld für eine Rechnung an eine andere Kontonummer zu überweisen) und Dateianhänge.

Diese sehen aus wie geläufige Word-, Excel-, Bild- oder PDF-Dateien und selbst geöffnet können sie wie harmlose Dateien wirken. In den E-Mails kann sich jedoch eine Art bösartige Nutzlast verstecken, die Ihr Gerät oder sogar Ihr Unternehmensnetzwerk infizieren kann.

Dieser Artikel befasst sich mit bösartigen E-Mail-Anhängen und deren Risiken, wie Sie Ihre Benutzer schulen können, sie zu erkennen und wie Sie Ihr Unternehmen schützen können. Des weiteren werden die verschiedenen Arten von Malware-Anhängen erläutert und wie Sie diese aus dem Postfach Ihrer Mitarbeiter fernhalten können.

Warum bösartige E-Mail-Anhänge so gefährlich sind

Die meisten von uns erhalten im Rahmen ihres Arbeitsalltags Dateien im Anhang von E-Mails, und es ist ganz normal, diese zu öffnen, um den nächsten Schritt im Geschäftsprozess auszuführen: die Informationen lesen, den Entwurf bearbeiten, das PDF-Formular ausfüllen oder die Tabelle mit den neuesten Zahlen aktualisieren.

Das ist der Grund, warum diese Angriffsmechanismen bei Kriminellen so „beliebt“ sind. Immer, wenn sie sich in einen normalen Prozess einklinken können, ist es viel wahrscheinlicher, dass sie ihre Opfer täuschen.

Es gibt verschiedene Arten von Malware-Anhängen, sowohl bezogen auf den Dateityp als auch den Angriffstyp. Beginnen wir mit der Angriffsart, bei der die Malware einfach in die Datei eingebettet ist. Dabei kann es sich um einen Virus oder sogar um eine Ransomware handeln, die versucht, alle Dokumente auf Ihrem lokalen Gerät und vielleicht auch auf Dateifreigaben, auf die Sie Zugriff haben, zu verschlüsseln und dann eine Zahlung für den Entschlüsselungsschlüssel verlangt.

Diese Art von Ransomware ist heute selten, zum einen, weil sie von E-Mail-Hygienelösungen wie Hornetsecurity’s Advanced Threat Protection leicht zu erkennen ist. Diese Lösung öffnet jeden eingehenden E-Mail-Anhang in einer Sandbox und prüft dessen Aktionen. Wenn sie bösartig sind, gelangt die E-Mail nicht in den Posteingang des Benutzers.

Zweitens: Selbst, wenn die E-Mail-Hygienelösung die Malware übersieht, wird sie, wenn sie versucht, auf dem Gerät ausgeführt zu werden, wahrscheinlich von der Endpoint Detection and Response (EDR) blockiert. Das liegt zum Teil auch daran, dass diese Art von Ransomware (und Malware im Allgemeinen) sehr ungenau ist, da die Angreifer nicht wissen, welche der Tausenden von E-Mails, die sie versenden, zu einer erfolgreichen Kompromittierung führen werden.

Diese Art von Malware-Angriffen war schon vor über einem Jahrzehnt beliebt, bevor die Kriminellen das Modell der Erpressung perfektioniert hatten.

Heute zielt die angehängte Malware viel eher auf den Diebstahl von Identitäten ab. Ein beliebter Ansatz ist z. B. eine PDF-Datei zu versenden, die digital signiert werden muss und dann auf eine AitM-Webseite (Attacker in the Middle) verweist, auf der sich der Benutzer bei seinem Konto anmelden muss. Dort stehlen die Kriminellen im Hintergrund und ohne Wissen des Benutzers dessen Anmeldedaten.

Eine andere Art von Malware ist Infostealers, eine kleine Anwendung, die unbemerkt im Hintergrund auf kompromittierten Geräten läuft und alle Passwörter und andere Geheimnisse, die auf einer beliebigen Website eingegeben werden, auf die Server des Kriminellen kopiert.

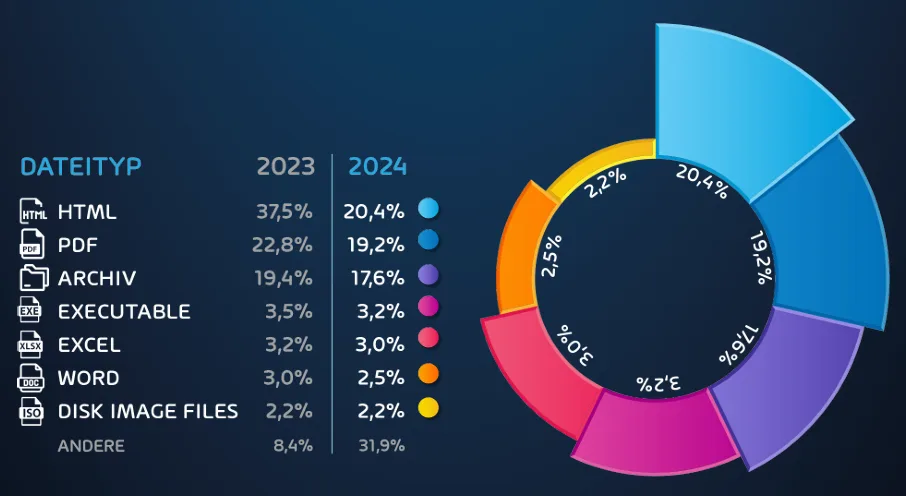

Wie im Diagramm ersichtlich, werden HTML-Dateien am häufigsten verwendet: Das hat den Grund, dass sie sowohl auf Computern als auch auf Smartphones leicht gerendert werden und vielfältig gestaltet werden können. An zweiter Stelle stehen PDF-Dateien. Es ist üblich, PDF-Dateien zu empfangen und mit ihnen zu interagieren, und sie können auf verschiedene Weise als Waffe eingesetzt werden.

Die Verwendung von Archivdateien (ZIP, RAR usw.) ist eine Möglichkeit, die Erkennung zu umgehen. Oft schützen die Angreifer die Datei mit einem Passwort und senden das Passwort über einen anderen Kanal an den Benutzer. E-Mail-Hygienelösungen können nicht auf die Archivdatei zugreifen, um die darin enthaltene(n) Datei(en) zu inspizieren, wenn sie passwortgeschützt ist, wodurch die Wahrscheinlichkeit sinkt, dass die E-Mail blockiert wird, bevor sie den Benutzer erreicht.

Im Vergleich zu vorherigen Jahren ist die Beliebtheit von Excel- und Word-Dateien drastisch zurückgegangen, da Microsoft aktive Inhalte in Office standardmäßig blockiert. Dennoch sehen wir diese Anhänge immer noch, kombiniert mit einem verlockenden Grund für den Benutzer, das Makro/den eingebetteten bösartigen Code zu aktivieren. Ein weiterer bemerkenswerter Trend aus dem Bericht ist der allgemeine Rückgang bösartiger Anhänge, da sich die Angreifer auf andere Angriffsarten konzentrieren.

Manchmal enthält der Anhang nicht die bösartige Nutzlast. Stattdessen versuchen die Angreifer, E-Mail-Filter zu umgehen, indem sie eine völlig sichere PDF- oder HTML-Datei mit einem Link zu einer Website versehen, von der der Angriff ausgeht.

Zudem werden bei vielen E-Mail-Angriffen verschiedene Angriffsarten miteinander kombiniert, um die Erfolgschancen zu erhöhen. So funktioniert ein BEC-Betrug (Business Email Compromise) besser mit einer angehängten PDF-Rechnung (ohne bösartigen Inhalt), und der eigentliche Angriff ist der Text in der Phishing-E-Mail, der so aussieht, als käme er von Ihrem Vorgesetzten und Sie auffordert, die angehängte Rechnung schnell zu bezahlen.

Der Hauptgrund für die meisten Phishing-E-Mails, ob mit oder ohne bösartigen Anhang, besteht heute darin, das Konto und/oder das Gerät eines Benutzers zu kompromittieren. Sobald sich die Kriminellen einen Vorsprung verschafft haben, werden sie sich innerhalb Ihres Netzwerks auf andere Geräte ausbreiten.

In einigen Fällen verwenden sie ein kompromittiertes Postfach, um intern Phishing-E-Mails zu versenden und andere Benutzer und Geräte weiter zu kompromittieren. In anderen Fällen kompromittieren sie Server mit dem Ziel, die vollständige Kontrolle über ein internes System zu erlangen.

So funktionieren moderne Ransomware-Angriffe (anders als der oben beschriebene einzelne Ransomware-Anhang), bei denen Kriminelle (hands on keyboards / Human Operated) die vollständige Herrschaft über interne Domäne erlangen, Backups löschen, wenn sie können, und sensible Daten exfiltrieren, bevor sie die Ransomware-Angriffe auf alle Systemen gleichzeitig ausführen.

Dies bedeutet, dass ein erheblicher Aufwand für die Wiederherstellung der Systeme erforderlich ist, insbesondere wenn kein Vertrauen in oder Zugriff auf die Datensicherungen besteht, falls das Unternehmen das Lösegeld nicht zahlt. Hinzu kommt die Gefahr, dass die Kriminellen die zuvor kopierten, sensiblen Daten öffentlich machen, wenn keine Zahlung erfolgt (doppelte Erpressung). Und oft begann es mit einer einzigen bösartigen E-Mail, die durch die Abwehr geschlüpft ist.

Das Aufkommen von KI-gesteuerten Phishing- und Malware-Angriffen

Der Aufstieg der generativen KI zur Erstellung von Bildern und Textinhalten ist ein Segen für die Produktivität von Unternehmen, aber wie jedes Werkzeug wird es auch von Angreifern genutzt.

Wir haben gesehen, dass Malware-Entwickler KI-Codier Assistenten einsetzen, um ihren Code zu verbessern (wie jeder andere Entwickler auch) und individuelle Versionen für jedes beabsichtigte Opfer erstellt. Das erhöht die Wahrscheinlichkeit, dass die Abwehrmaßnahmen umgangen werden.

Die KI hilft den Angreifern vor allem bei der Feinjustierung des Phishing-E-Mail-Textes. Die Grammatik- und Rechtschreibfehler von früher sind verschwunden, und der Wortlaut der E-Mails wird oft auf das jeweilige Opferunternehmen abgestimmt. Eine weitere Möglichkeit, wie GenAI den Kriminellen hilft, ist die Übersetzung in andere Sprachen.

Ein erfolgreicher Angriff auf Ziele in einem Land, dessen Sprache Sie nicht als Muttersprachler beherrschen, ist schwierig, aber exzellente Übersetzungen sind jetzt nur noch eine Eingabeaufforderung entfernt, wodurch Phishing in viel mehr Ländern der Welt möglich wird.

Wesentliche Funktionen zur Bekämpfung von bösartigen E-Mail-Anhängen

Es gibt zwei Möglichkeiten, wie sich Unternehmen und ihre Benutzer vor schädlichen E-Mails und Anhängen schützen können. Der erste Ansatz besteht darin, dafür zu sorgen, dass so wenig wie möglich davon in den Posteingängen der Benutzer landet. Da jedoch kein Cybersicherheitsprodukt zu 100 % wirksam ist, ist es zweitens wichtig, die Benutzer zu schulen, damit sie auf Anzeichen von Malware achten und diese erkennen können.

Unsere branchenführende Lösung für E-Mail-Hygiene, Advanced Threat Protection, sorgt für eine umfassende Verteidigung zuverlässige E-Mail-Sicherheit, indem sie mehrere Schritte zur Identifizierung von gutartigen und bösartigen E-Mails durchführt. Beginnen Sie damit, Ihre grundlegenden E-Mail-Richtlinien mit SPF-, DMARC- und DKIM-Einstellungen einzurichten – unser DMARC Manager macht diesen Prozess ganz einfach.

Dann nutzen wir die Spam- und Malware-Erkennung für alle ein- und ausgehenden E-Mails, um die „niedrig hängenden Früchte“ mit einer garantierten Erkennungsrate von 99,9 % für Spam und 99,99 % für Viren zu finden.

Advanced Threat Protection (ATP) scannt dann alle Links in E-Mails, um sicherzustellen, dass sie sicher sind, bevor die E-Mail durchgelassen wird. Ein beliebter Angriff besteht darin, eine Website zu kompromittieren (das Ziel der Links, die die Angreifer in den E-Mails platzieren), aber die bösartige Nutzlast erst zu aktivieren, nachdem die E-Mails zugestellt wurden.

Mit der Funktion „Zeitpunkt des Klicks“ blockiert unsere Funktion „Secure Links“ Ihren Zugriff, selbst wenn Sie einen Tag später auf den Link klicken, wenn das Ziel des Weblinks jetzt bösartig ist. ATP erkennt auch QR-Codes, die zu bösartigen Inhalten führen, und blockiert auch diese E-Mails.

Angehängte Dateien werden in einer Sandbox geöffnet und die sich daraus ergebende Aktivität der Datei wird untersucht. So wird sichergestellt, dass bösartige Anhänge blockiert werden, bevor sie überhaupt im Posteingang ihrer Benutzer auftauchen. Wenn die Anhänge verschlüsselt sind, entschlüsselt unsere Engine sie, bevor ein vollständiger Scan durchgeführt wird.

Das gesamte Schutzpaket wird durch Echtzeitwarnungen und umfassende Berichte abgerundet, damit Sie wissen, was vor sich geht, Maßnahmen gegen gezielte E-Mail-Angriffe ergreifen und der Unternehmensleitung mitteilen können, wie gut Ihr Schutz funktioniert.

Ein wesentlicher Vorteil ist, dass der E-Mail-Schutz von Hornetsecurity einfach einzurichten ist. Es gibt sowohl eine API-basierte Zugriffsoption als auch eine DNS-Eintragsoption, die einen einfachen Einstieg und die Möglichkeit bietet, die Lösung auszuprobieren, ohne größere Veränderungen an Ihrer Infrastruktur vornehmen zu müssen.

Diese erstklassige E-Mail-Hygienelösung sollte mit der Schulung Ihrer Benutzer kombiniert werden. Sie sind Ihre letzte Verteidigungslinie für bösartige Phishing-E-Mails oder Anhänge, die durch alle anderen Verteidigungsschichten hindurchschlüpfen.

Dafür gibt es unseren KI-basierten Security Awareness Service. Er sendet regelmäßig simulierte Phishing-E-Mails, passt aber den Schwierigkeitsgrad und die Häufigkeit (automatisch, ohne Verwaltungsaufwand) an das Verhalten jedes Benutzers an. Statt seltener, langer Trainingseinheiten, an die sich nach ein paar Wochen niemand mehr erinnert, verbessern kleine, gezielte und ansprechende Videotrainings das Bewusstsein der Benutzer im Laufe der Zeit.

Schützen Sie Ihren Posteingang vor bösartigen Anhängen mit Hornetsecurity

Schützen Sie Ihr Unternehmen vor ausgeklügelten Cyber-Bedrohungen. Mit dem erweiterten Schutz vor Bedrohungen und dem Spam- und Malware-Schutz von Hornetsecurity sind Sie Angreifern immer einen Schritt voraus und stellen sicher, dass Ihre E-Mail-Sicherheit unantastbar ist.

Fordern Sie noch heute eine Demo an und erfahren Sie, wie wir Ihr Unternehmen vor bösartigen E-Mail-Anhängen schützen können.

Fazit

Bösartige E-Mail-Anhänge stellen eine ernsthafte Bedrohung für Unternehmen dar und gefährden ständig sensible Daten und Abläufe. Um sicher zu bleiben, sind fortschrittliche Lösungen unerlässlich. Hornetsecuritys Advanced Threat Protection kombiniert mit Spam- und Malware-Schutz bietet umfassenden Schutz, der Posteingänge selbst vor den raffiniertesten Angriffen effektiv schützt.

Mit diesen Schutzmaßnahmen können Sie Ihre E-Mail-Sicherheit kontrollieren, kostspielige Verstöße vermeiden und wertvolle Daten schützen. Entdecken Sie jetzt, wie die leistungsstarken Email Security Services von Hornetsecurity die Cybersicherheit Ihres Unternehmens stärken können.

Häufig gestellte Fragen

Unabhängig davon, ob die E-Mail von einem bekannten Kontakt stammt (denken Sie daran, dass sein Konto möglicherweise kompromittiert wurde) oder von jemandem, den Sie nicht kennen, sollten Sie auf die Signale des Wortlauts und die geforderte Aktion achten. Wenn versucht wird, Emotionen zu wecken („Sie haben einen Preis gewonnen“, „Schalten Sie Ihr Konto jetzt frei oder verlieren Sie den Zugang“), ist das ein rotes Tuch, ebenso wie die Versuche Zeitdruck zu erzeugen. Beide Taktiken zielen darauf ab, Ihren misstrauischen Verstand kurzzuschließen und Sie zum Handeln zu bewegen, bevor Sie es wirklich durchdacht haben. Im Zweifelsfall sollten Sie die geforderte Aktion nicht durchführen oder den Anhang/die Anhänge nicht öffnen und stattdessen Ihre IT-/Sicherheitsabteilung kontaktieren.

Wenden Sie sich bitte sofort an Ihre IT-/Sicherheitsabteilung und teilen Sie ihnen mit, welche Schritte Sie unternommen haben. Es ist eine natürliche menschliche Reaktion, zu versuchen, das, was man getan hat, zu verbergen, sobald man erkennt, dass es gefährlich gewesen sein könnte, aber das macht die Situation nur noch schlimmer. Durch eine schnelle Meldung bei der IT-/Sicherheitsabteilung kann diese die Angelegenheit untersuchen und möglicherweise verhindern, dass sich ein kleiner Verstoß zu etwas Ernsterem entwickelt.

Die Schulung Ihres Teams in der Erkennung und Handhabung bösartiger E-Mail-Anhänge ist für die Stärkung der Cybersicherheit Ihres Unternehmens von entscheidender Bedeutung. Beginnen Sie damit, regelmäßige, ansprechende Schulungen durchzuführen, die sich auf die Arten bösartiger Anhänge und die Taktiken von Cyberkriminellen konzentrieren. Verwenden Sie reale Beispiele und Szenarien, um die potenziellen Risiken zu veranschaulichen. Implementieren Sie ein umfassendes Programm zur Förderung des Sicherheitsbewusstseins, das auch simulierte Phishing-Kampagnen umfasst; so können Ihre Mitarbeiter in einer sicheren Umgebung üben, Bedrohungen zu erkennen.