Warum der Schritt vom MSP zum MSSP so wichtig ist

Wenn Sie ein Managed Service Provider (MSP) betreiben, sind Sie sich der Veränderung in unserer Branche bestimmt schon bewusst, die sich vom reinen IT-Support hin zur Wartung von Cybersicherheitslösungen entwickelt hat.

Ich selbst habe meine IT-Firma 1998 gegründet. Damals ging es hauptsächlich darum, den Kunden zu helfen, ihre Computer zum Laufen zu bringen, sie miteinander zu verbinden und zu reparieren. Kleine und mittlere Unternehmen (KMU) mussten sich noch in das vergleichsweise langsame Internet einwählen, und Sicherheit bedeutete: etwas kompliziertere Passwortanforderungen und die Installation von Antivirensoftware auf den Endpunkten.

Heute sind die Geräte viel zuverlässiger, die Netzwerke (meist) einfach zu handhaben und das Internet schnell – dennoch nimmt die Arbeit an der Verbesserung der Cybersicherheit in Umfang und Komplexität stetig zu. Hinzu kommen ständig neue Vorschriften, die die Kunden einhalten müssen.

In diesem Artikel werden wir uns nun mit dem Übergang vom MSP zum MSSP (Managed Security Service Provider) beschäftigen, warum Sie diesen Schritt gehen sollten, welche Dienstleistungen Sie anbieten können und welche Fallstricke auf dem Weg lauern. Außerdem stelle ich Ihnen nützliche Tools vor, die Ihnen bei diesem Übergang helfen können.

Dieser Übergang ist auch kein Thema, das Sie verschlafen sollten. Viele MSP haben diesen Schritt bereits vollzogen oder denken darüber nach.

Was ist ein MSSP?

Wir alle kennen den Wert, den ein Managed Service Provider (MSP) bietet: Gegen eine monatliche Gebühr pro Gerät oder Benutzer kümmert er sich um Ihre IT-Bedürfnisse, bietet regelmäßige Wartung und Überwachung, einen Helpdesk und unterstützt Sie bei der Implementierung von IT-Systemen zur Verbesserung der Geschäftsleistung.

Ein Managed Security Service Provider (MSSP) bietet hingegen eine oder mehrere dieser Cybersicherheitsdienste an:

- Überwachung von Sicherheitsereignissen, entweder während der Geschäftszeiten oder rund um die Uhr. Es gibt eine große Bandbreite an überwachbaren Ereignissen und unterschiedliche Detailtiefen der gesammelten Informationen.

- Managed Detection and Response (MDR). Überwachung ist wichtig, aber besser ist es, wenn das MSSP proaktiv auf Vorfälle reagiert, z.B. durch Deaktivierung von Konten, Erzwingen von Passwortzurücksetzungen, Isolierung von Geräten und sogar eine vollständige Incident Response (IR) im Falle eines erfolgreichen Angriffs.

- Threat Hunting. Überwachung und MDR sind reaktive Maßnahmen, die auf Signalen beruhen, die Sie warnen, wenn etwas nicht stimmt. Proaktives „Hunting“ hingegen gräbt durch Logs und Beweise, um neue Angriffe und andere Anzeichen von Eindringlingen zu finden, die durch die Alarmregeln durchgerutscht sein könnten. Manchmal werden diese ersten drei Dienste als Managed Security Operations Center (SOC) angeboten.

- Penetrationstests (Pentests). Ein MSSP versucht, in eine Umgebung einzudringen, indem er Techniken verwendet, die denen von echten Bedrohungsakteuren ähneln, und nutzt die daraus resultierenden Warnungen und Berichte, um seine Verteidigungsmaßnahmen zu verbessern. (Nebenbei bemerkt: Sie sollten für Ihre Abwehr einen anderen MSSP verwenden als für Ihre Pentests, um ein echtes Gefühl dafür zu bekommen, wie gut Ihre Sichtbarkeit und Reaktion ist).

- Risikobewertungen der gesamten Sicherheitslage der Organisation, Identifikation von Lücken und Vorschläge für zusätzliche Kontrollen zur Minderung dieser Risiken.

- Virtuelle Chief Information Security Officer (CISO)-Dienste. Viele kleine und mittlere Unternehmen (KMU) sind zu klein, um einen dedizierten CIO oder CISO zu beschäftigen, und ein MSSP kann diese Funktion in Verbindung mit einem Risikomanagement-Dienst übernehmen und eine IT- und Cybersicherheitsstrategie und -planung anbieten.

- Managed Firewall. Die Verwaltung der Konfiguration und der Regeln für Ihre Edge-Firewalls an einen MSSP zu delegieren, kann aus geschäftlicher Sicht sinnvoll sein, insbesondere wenn der MSSP auch alle anderen Sicherheitsmaßnahmen übernimmt. Dies umfasst manchmal auch die Web-Sicherheit mit verwalteten DNS-Diensten und Secure Web Gateway-Diensten.

- Managed Virtual Private Network (VPN). Hier verwaltet ein MSSP ein VPN für ein Unternehmen und stellt sicher, dass Sicherheits- und Überwachungsmaßnahmen vorhanden sind. Zukünftige MSSPs könnten Zero-Trust-Netzwerke als Alternative zu VPNs anbieten, indem sie Secure Services Edge (SSE)-Lösungen einsetzen, um die Risiken der veralteten VPN-Technologie zu verringern.

- Managed Vulnerability Management. Dieser nie endende Prozess umfasst die Identifizierung fehlender Patches und fehlerhafter Konfigurationen über die gesamte IT-Landschaft hinweg: die Berichterstattung darüber, die Priorisierung von Korrekturmaßnahmen, das Patchen und die kontinuierliche Berichterstattung über den allgemeinen Sicherheitsstatus des Unternehmens.

- Managed Identity and Access Management (IAM). Einige MSSPs können Ihre Identitäten und Berechtigungen (Authentifizierung und Autorisierung) für den Zugriff auf Systeme und Dienste verwalten.

- Schulung von Endnutzern und IT-Personal. Cybersicherheit entwickelt sich ständig weiter, und Sie müssen Ihre Endbenutzer mit Fachwissen schulen, damit sie Social-Engineering-Angriffe wie Phishing-E-Mails, -Apps oder -Telefonanrufe erkennen. Dieses Fachwissen, kann ein MSSP liefern.

- Einhaltung gesetzlicher Vorschriften. Der Umfang und die Tiefe der Vorschriften, die für verschiedene Unternehmen gelten, nehmen weltweit zu, wobei verschiedene Regionen und Länder unterschiedliche Ansätze für die Prüfung, Durchsetzung und rechtliche Haftung verfolgen. In Europa gibt es die DSGVO und jetzt NIS2, während Gesundheitsdienstleister in den USA beispielsweise HIPAA einhalten müssen.

Unterschiedliche Branchen und Unternehmensgrößen werden ebenfalls unterschiedlich behandelt. Ein MSSP mit Audit-Erfahrung, der bei der zeitaufwändigen Vorbereitung auf ein Regulierungsaudit hilft, kann besonders hilfreich sein, vor allem für Unternehmen, die sich auf ihren ersten Audit vorbereiten.

Natürlich bieten nicht alle MSSP alle diese Dienstleistungen an, und je nach Art Ihres Unternehmens möchten Sie vielleicht nicht alles an einen Drittanbieter auslagern. Der Vorteil eines MSSP ist jedoch, dass er über internes Fachwissen verfügt, das ein einzelnes Unternehmen nur schwer aufbauen könnte. Outsourcing kann daher kosteneffektiv sein. Es ermöglicht Ihnen, sich auf Ihr Kerngeschäft zu konzentrieren und die „Sicherheit den Experten zu überlassen“.

Ein Wort der Vorsicht: Wie bei der Auslagerung von Workloads in die öffentliche Cloud gilt auch hier ein Modell der geteilten Verantwortung, bei dem einige Bereiche weiterhin von Ihnen überwacht werden müssen. Auch wenn Sie das Management der Cybersicherheit an einen MSSP auslagern können, liegt die letztendliche Verantwortung immer noch bei Ihrer Organisation.

Darum sollten Sie vom MSP zum MSSP werden

Je nachdem, wie Sie Ihr MSP betreiben und in welchem Umfang Ihre Services Sicherheitskonfigurationen, Überwachungen und Reaktionen umfassen, könnten Sie bei einem Blick auf die obige Liste sagen: „Wir tun bereits einiges davon.“ – Das ist die Realität für viele MSPs heute. Es ist Fakt, dass jedes Unternehmen, unabhängig von seiner Größe, grundlegende Cybersicherheit benötigt, so dass auch MSPs wahrscheinlich einige dieser Dienste in Ihr Angebotspaket aufgenommen haben.

Die meisten MSPs können bereits:

- Ein Endpoint Detection and Response (EDR)-Tool auf allen Endpunkten einsetzen. Diese Tools sind in der Regel cloudbasiert und bieten eine zentrale Konsole für Benachrichtigungen, Vorfälle, Endpoint-/Identitätsreaktionsmaßnahmen und häufig auch Threat Hunting-Funktionen.

- Ihre E-Mail-Organisation und –Sicherheit verwalten. Der am häufigsten genutzte Vektor für den ersten Zugriff von Angreifern erfolgt nach wie vor über Phishing-E-Mails, weshalb starke Maßnahmen für mehr E-Mail-Sicherheit auch von größter Bedeutung sind.

- IAM und Identitäten verwalten, einschließlich der Bereitstellung von Multi-Faktor-Authentifizierung (MFA).

- Zukunftsorientierte MSPs setzen eXtended Detection and Response (XDR)-Lösungen ein, die E-Mail-, Endpoint- (EDR), Cloud-App- und Identitätssicherheit in einer einzigen Konsole bündeln und Benachrichtigungen über das gesamte IT-System verwalten. Einige MSPs setzen sogar eine Security Information und Event Management (SIEM)-Lösung ein, um die XDR-Plattform zu erweitern und Drittlösungsprotokolle für eine erhöhte Sichtbarkeit einzubeziehen.

- Wo On-Premises-Firewalls erforderlich sind, werden diese in der Regel bereits vom MSP verwaltet, und wenn eine Cloud-SWG eingesetzt wird, konfiguriert der MSP auch die Regeln.

- Für Zero Trust-Netzwerke und VPNs werden diese ebenfalls vom MSP bereitgestellt und konfiguriert.

Einige MSPs integrieren diese Dienste in ihr Angebot, ohne sie explizit zu erwähnen, während andere ein IT-Basispaket anbieten und darauf ein Sicherheitspaket aufsetzen. Dies ist jedoch nicht immer von Erfolg gekrönt, denn wenn grundlegende Sicherheitsmaßnahmen nicht enthalten sind, ist es nur eine Frage der Zeit, bis die Kosten für die Behebung eines Sicherheitsvorfalls die Kosten für ein umfassenderes Sicherheitspaket bei weitem übersteigen.

Wenn Sie sich vom MSP zum MSSP weiterentwickeln, haben Sie auch einige wichtige Vorteile, wie z. B. eine höhere Glaubwürdigkeit auf dem Markt, zusätzliche Einnahmequellen und die Möglichkeit, für Ihre Kunden der IT-Dienstleister zu bleiben, der „alles kann“.

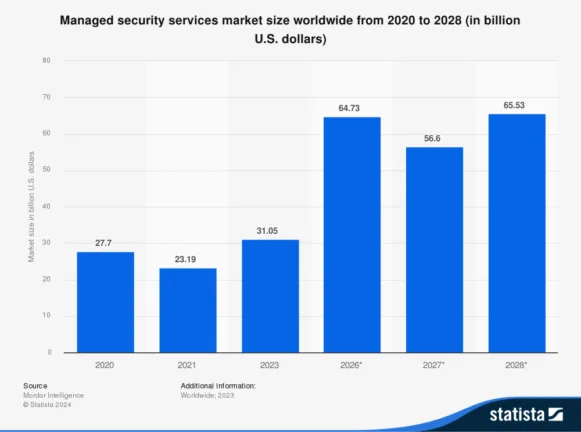

Der Markt für Sicherheitsdienstleistungen wächst weltweit und wird sich in den nächsten Jahren voraussichtlich verdoppeln.

Zwei Strategien zur erfolgreichen Transition vom MSP zum MSSP

Kooperation mit einem MSSP

Ein MSP muss also eine Strategie für das Management der Cybersicherheit wählen und sich auf der Skala positionieren. Am einen Ende der Skala steht der reine MSP-Ansatz: „Wir machen nur IT-Support“, am anderen Ende der Skala der reine MSSP-Ansatz: „Wir machen nur Cybersicherheit“. Eine Möglichkeit besteht darin, mit einem MSSP zusammenzuarbeiten und ein kombiniertes Paket anzubieten, bei dem der MSP weiterhin alle IT-bezogenen Aufgaben übernimmt und der Partner-MSSP eine Auswahl der oben genannten Dienstleistungen erbringt.

Dieses Modell stößt bei MSPs häufig auf Widerstand, da befürchtet wird, dass der MSSP Kunden abwerben könnte – was in der Regel kein echtes Risiko darstellt, da die meisten MSSPs nicht die Verantwortung für die IT übernehmen wollen.

Intern MSSP-Dienstleistungen anbieten

Eine andere Möglichkeit besteht darin, interne Kapazitäten aufzubauen, um mehr MSSP-Dienstleistungen anzubieten und diese als zusätzliche Einnahmequelle an die Kunden zu verkaufen. Hier gibt es wiederum eine Bandbreite, von der bloßen Erweiterung der Incident-Response-Kapazitäten bis hin zu einem voll ausgebauten 24×7-SOC mit Experten für Threat Hunting. Eine dritte Alternative besteht darin, sich vollständig auf MSSP-Dienstleistungen zu konzentrieren und MSP-Dienste einzustellen oder ein separates Unternehmen zu gründen, das ausschließlich diese Dienste anbietet.

Ein praktisches Beispiel für diese Bandbreite: Bei der Incident-Response für eine kompromittierte Benutzeridentität und ein Gerät eines Kunden durch einen MSP würde dies das Ungültigmachen aller Sitzungen, das Zurücksetzen des Passworts und möglicherweise auch das Überprüfen der MFA-Methoden sowie das Neuaufsetzen des Endgeräts umfassen.

Ein MSSP könnte hier viel tiefer gehen und Protokolle und Prozesse untersuchen, um genau zu identifizieren, wie der ursprüngliche Angriff stattgefunden hat (digitale Forensik), ob es seitliche Bewegungen zu anderen Systemen und Diensten im Netzwerk gab, mögliche Orte für persistente Zugriffsstellen und ob die Angreifer das UEFI des Endgeräts kompromittiert haben (was den Neuaufbau überstehen würde). Wenn Ihre MSSP-Dienste Incident Response umfassen, stellen Sie sicher, dass Sie genau klären, was Sie anbieten.

Kundenkommunikation und rechtliche Aspekte

Ganz egal, wo Sie sich auf der Skala wiederfinden (und das wird sich mit der Zeit ändern), es gibt zwei wichtige Stakeholder, mit denen Sie kommunizieren müssen:

Der erste sind Ihre Kunden, die möglicherweise denken, dass Sie bereits für ihre Sicherheit sorgen. Sie müssen darüber aufgeklärt werden, was Ihr MSP-Geschäft eigentlich tut und was die neue MSSP-Seite leisten wird.

Die zweite ist die rechtliche Seite: Sie müssen Ihre SLAs und Verantwortlichkeiten in Ihren Verträgen klar definieren, um genau festzulegen, wer wofür verantwortlich ist. Wenn ein Benutzer auf einen bösartigen Link in seinem persönlichen Gmail-Postfach klickt oder einen USB-Stick mit Malware einführt, der Ihre Abwehrmaßnahmen umgeht, ist es sehr wahrscheinlich, dass der Kunde einen Sicherheitsvorfall hat.

Wenn Sie ihm ein teures „Managed Cyber Security“-Paket verkauft haben, könnte er glauben, dass er unverwundbar ist und dass ihn kein Cyber-Sicherheitsangriff mehr beeinträchtigen wird, und Sie dafür verantwortlich machen.

Schritte zur erfolgreichen Transition vom MSP zum MSSP

Wenn Sie erwägen, Ihre eigenen Cybersicherheitsdienste zu entwickeln und Ihren MSP in einen MSSP umzuwandeln, lassen Sie uns die Schritte durchgehen, die Sie unternehmen sollten.

- Beginnen Sie damit, Ihre aktuellen Serviceangebote zu inventarisieren: Wie bewerben Sie diese, was beinhalten sie und welche Komponenten betreffen die Cybersicherheit? Überlegen Sie sich dann, welche zusätzlichen Dienste Sie bestehenden und neuen Kunden als MSSP anbieten möchten und wie Sie diese bündeln und bepreisen können.

- Der nächste Schritt besteht darin, Ihr bestehendes Personal für die Bereitstellung dieser Dienste zu schulen oder neues Personal mit der erforderlichen Erfahrung einzustellen. Unterschätzen Sie nicht die Zeit, den Aufwand und die Kosten, die mit diesem Schritt verbunden sind, insbesondere wenn Sie ein 24×7 Security Operations Center (SOC) aufbauen möchten, da die Konkurrenz um qualifizierte Sicherheitsanalysten sehr groß ist.

- Außerdem sollten Sie beginnen, mit Ihren Kunden über Ihre zusätzlichen Cybersicherheitsdienstleistungen zu kommunizieren und sie dafür zu gewinnen. Wenn Sie jedoch tatsächlich vom MSP zu einem MSSP wechseln und Ihre MSP-Dienste einstellen, müssen Sie eine gute Beziehung zu einem anderen MSP pflegen, den Sie Ihren bestehenden Kunden empfehlen können.

Machen Sie den nächsten Schritt in Ihrer Entwicklung zum MSSP

Lassen Sie nicht zu, dass die Komplexität von Cybersecurity-Bedrohungen Ihr Unternehmen bremst. Mit dem 365 Multi-Tenant Manager für MSPs können Sie nahtlos vom MSP zum MSSP werden, Ihr Serviceportfolio erweitern und Ihre Kunden schützen.

Fordern Sie noch heute eine Demo an, um zu erfahren, wie der 365 Multi-Tenant Manager Ihr Sicherheitsmanagement revolutionieren und Ihnen helfen kann, Bedrohungen einen Schritt voraus zu sein.

Fazit

Hornetsecurity bietet eine umfassende Produktpalette für MSPs / MSSPs. Speziell für sie wurde die 365 Total Protection entwickelt, eine All-in-One-Lösung für M365-Sicherheit, die E-Mail-Sicherheit, Backup, Compliance und Sicherheitsschulungen umfasst. Diese einheitliche Suite vereinfacht das Sicherheitsmanagement, reduziert Risiken und schützt die Daten und Kommunikation Ihrer Kunden, sodass die Geschäftskontinuität gewährleistet ist.

Sie wurde gezielt für die nahtlose Integration in M365 entwickelt und bietet dringend benötigte zusätzliche Sicherheitsebenen, Datenschutz und Mehrwert sowohl für IT-Administratoren als auch für Endnutzer.

Darüber hinaus sorgt der 365 Multi-Tenant Manager (MTM) von Hornetsecurity für einheitliche Sicherheitseinstellungen über Ihre gesamte Kundenbasis hinweg. Dies ist eine wichtige Funktion für MSSP-Nutzer, die nach einer vereinfachten Methode suchen, Microsoft 365 zu verwalten. Der MTM automatisiert administrative Aufgaben für die Konfiguration von Einstellungen über viele Tenants hinweg und ermöglicht es Ihnen, Standards festzulegen, die in regelmäßigen Abständen überprüft werden können, um Konfigurationsabweichungen zu minimieren.

Ein zentrales Dashboard erleichtert das Management und bietet die perfekte Kombination aus Datenschutz und Benutzerfreundlichkeit. Über das Control Center können IT-Mitarbeiter direkt von der E-Mail-Überwachung zum Backup-Management und anderen Funktionen wechseln. Diese Option erleichtert das Monitoring, die Steuerung und Optimierung von Filtern und Konfigurationen. Ein absolutes Muss für MSSPs.

Es steht außer Frage, dass das zunehmende Volumen und die Komplexität von Cybersecurity-Angriffen eine bessere Herangehensweise erfordern. Wie hier dargelegt, könnte der Schritt vom MSP zum MSSP genau die Gelegenheit sein, von dieser Situation zu profitieren.