Email Threat Review Oktober 2022

Zusammenfassung

In diesem monatlichen Bericht über E-Mail-Bedrohungen geben wir einen Überblick über die im Oktober 2022 beobachteten E-Mail-Bedrohungen und vergleichen sie mit den Bedrohungen des Vormonats.

Der Bericht bietet Einblicke in:

- Unerwünschte E-Mails nach Kategorie

- Bei Angriffen verwendete Dateitypen

- Branchen Email Threat Index

- Angriffstechniken

- Hervorgehobene Bedrohungs-E-Mail-Kampagnen

Unerwünschte E-Mails nach Kategorie

Die folgende Tabelle zeigt die Verteilung der unerwünschten E-Mails nach Kategorien.

| E-Mail Kategorie | % |

| Rejected | 78.73 |

| Spam | 15.41 |

| Threat | 4.17 |

| AdvThreat | 1.64 |

| Content | 0.05 |

Das folgende Zeithistogramm zeigt das E-Mail-Volumen pro Kategorie und Tag.

Methodik

Die aufgelisteten E-Mail-Kategorien entsprechen den E-Mail-Kategorien, die im Email Live Tracking des Hornetsecurity Control Panels aufgelistet sind. Unsere Benutzer sind also bereits mit ihnen vertraut. Für andere sind die Kategorien:

| Kategorie | Beschreibung |

| Spam | Diese E-Mails sind unerwünscht und haben häufig einen werblichen oder betrügerischen Charakter. Die E-Mails werden gleichzeitig an eine große Anzahl von Empfängern verschickt. |

| Content | Diese E-Mails haben einen ungültigen Anhang. Welche Anhänge ungültig sind, legen die Administratoren im Modul Content Control fest. |

| Threat | Diese E-Mails enthalten gefährliche Inhalte, wie bösartige Anhänge oder Links oder werden zur Begehung von Straftaten, wie Phishing verschickt. |

| AdvThreat | Bei diesen E-Mails hat Advanced Threat Protection eine Bedrohung erkannt. Die E-Mails werden für illegale Zwecke eingesetzt und nutzen ausgeklügelte technische Mittel, die nur mithilfe von fortgeschrittenen dynamischen Verfahren abgewehrt werden können. |

| Rejected | Diese E-Mails werden aufgrund externer Merkmale, die z. B. die Identität des Absenders betreffen können, im Laufe des SMTP-Dialogs direkt von unserem E-Mail-Server abgelehnt und nicht weiter analysiert. |

Bei Angriffen verwendete Dateitypen

Die folgende Tabelle zeigt die Verteilung der bei Angriffen verwendeten Dateitypen.

| Dateityp (verwendet in bösartigen E-Mails) | % |

| HTML | 27.8 |

| Archive | 24.9 |

| 16.6 | |

| Disk image files | 7.9 |

| Excel | 6.5 |

| Executable | 5.0 |

| Word | 4.4 |

| Script file | 0.9 |

| Other | 5.9 |

Das folgende Histogramm zeigt das E-Mail-Volumen pro Dateityp, das bei Angriffen innerhalb von sieben Tagen verwendet wird.

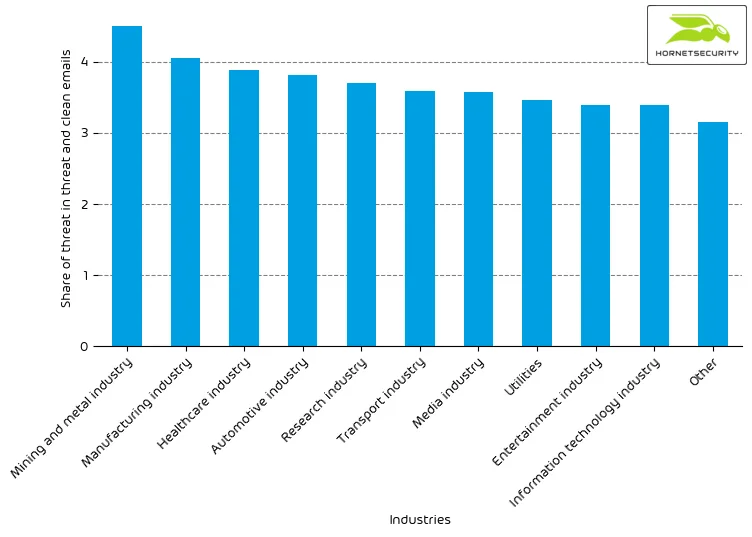

Branchen Email Threat Index

Die folgende Tabelle zeigt unseren Branchen-E-Mail-Bedrohungsindex, der auf der Anzahl der schadhaften E-Mails im Vergleich zu den gültigen E-Mails der einzelnen Branchen (im Median) basiert.

| Branchen | Anteil der Threat Emails an Threat und Gültigen Emails |

| Bergbau und Metallindustrie | 4.5 |

| Fertigungsbranche | 4.0 |

| Gesundheitsbranche | 3.9 |

| Automobilbranche | 3.8 |

| Forschungsbranche | 3.7 |

| Logistikbranche | 3.6 |

| Medienbranche | 3.6 |

| Versorgungsbranche | 3.5 |

| Unterhaltungsbranche | 3.4 |

| IT-Branche | 3.4 |

Das folgende Balkendiagramm visualisiert die E-Mail-basierte Bedrohung für jede Branche.

Methodik

Unterschiedlich große Organisationen erhalten eine unterschiedliche absolute Anzahl von E-Mails. Um Organisationen zu vergleichen, haben wir daher den prozentualen Anteil der Threat E-Mails an den Threat und Gültigen E-Mails jeder Organisation berechnet. Anschließend berechnen wir den Median dieser Prozentwerte über alle Organisationen innerhalb derselben Branche, um den endgültigen Threat Index für die Branche zu ermitteln.

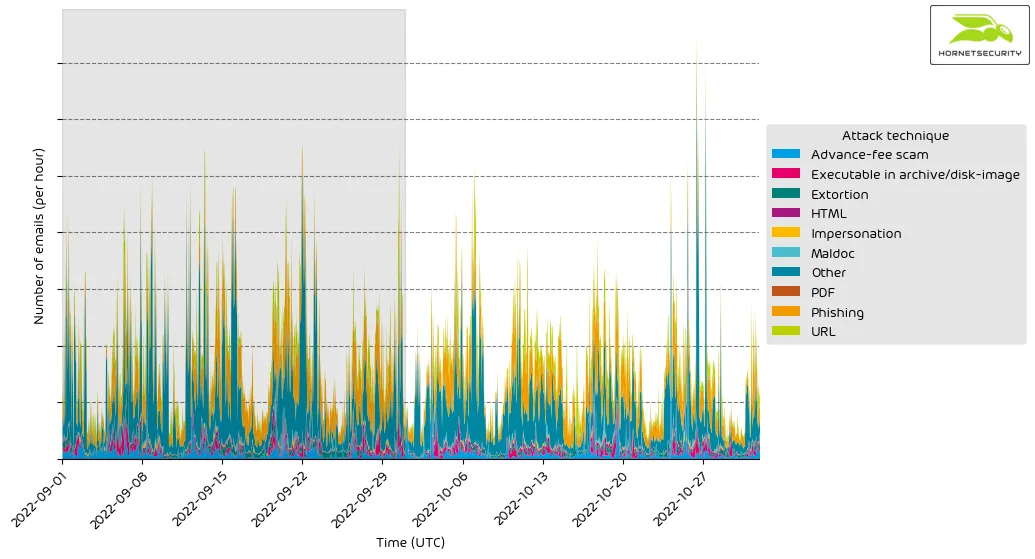

Angriffstechniken

Die folgende Tabelle zeigt die bei Angriffen verwendete Angriffstechnik.

| Angriffstechnik | % |

| Phishing | 27.8 |

| URL | 10.8 |

| Advance-fee scam | 7.1 |

| Executable in archive/disk-image | 3.8 |

| Extortion | 3.5 |

| HTML | 2.3 |

| Impersonation | 1.0 |

| Maldoc | 0.8 |

| 0.1 | |

| Other | 42.7 |

Das folgende Zeithistogramm zeigt das E-Mail-Volumen pro eingesetzter Angriffstechnik pro Stunde.

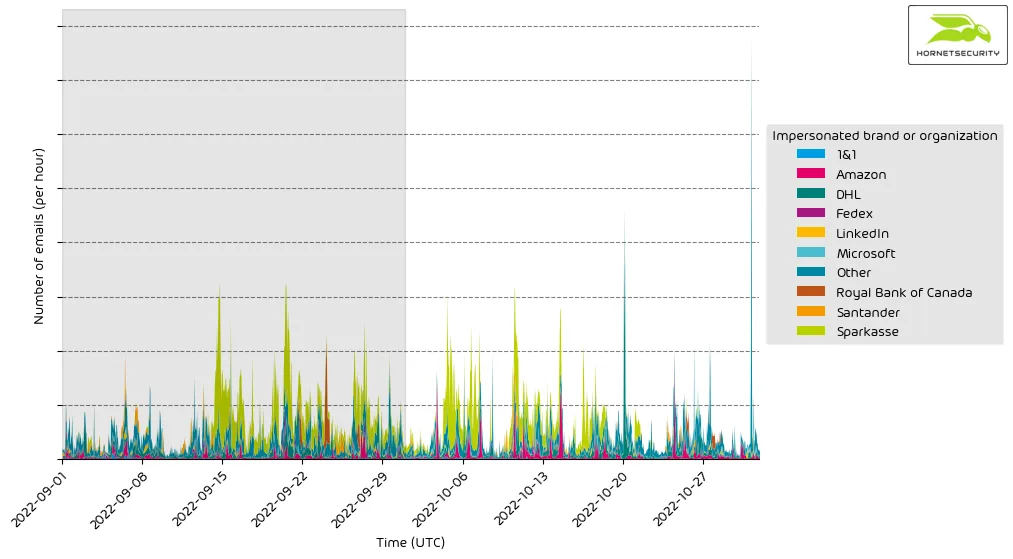

Imitierte Firmenmarken oder Organisationen

Die folgende Tabelle zeigt, welche Firmenmarken unsere Systeme am häufigsten bei Impersonationsangriffen entdeckt haben.

| Imitierte Firmenmarke oder Organisation | % |

| Sparkasse | 29.8 |

| DHL | 14.3 |

| Amazon | 12.7 |

| Metamask | 2.5 |

| Santander | 2.4 |

| 2.1 | |

| Microsoft | 2.1 |

| Intuit | 1.7 |

| 1&1 | 1.7 |

| PayPal | 1.3 |

| Strato | 1.2 |

| Mastercard | 1.2 |

| Fedex | 1.2 |

| American Express | 1.1 |

| UPS | 1.1 |

| Barclays Bank | 1.0 |

| Royal Bank of Canada | 1.0 |

| HSBC | 1.0 |

| Other | 20.6 |

Das folgende Zeithistogramm zeigt das E-Mail-Volumen für Firmenmarken, die bei Impersonationsangriffen entdeckt wurden, pro Stunde.

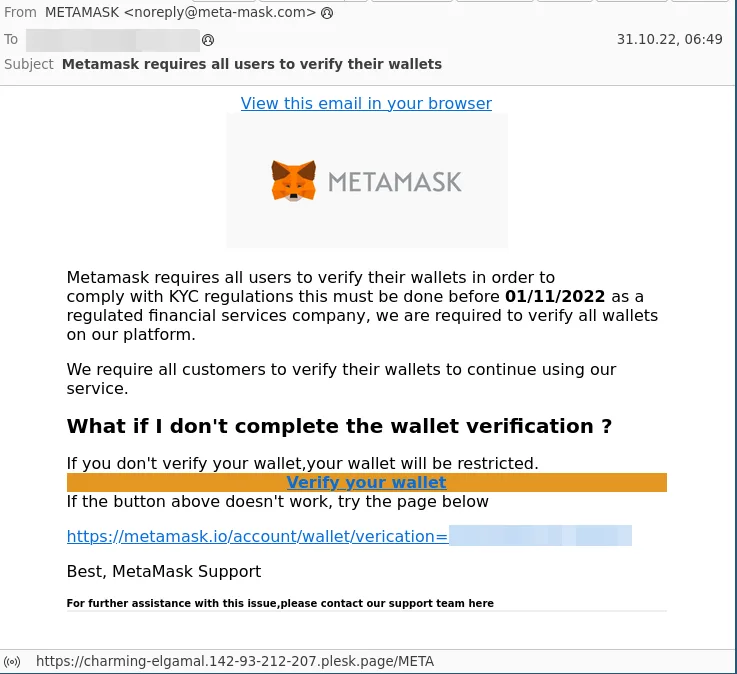

In diesem Monat haben wir mehrere Phishing-E-Mails entdeckt, die sich als MetaMask ausgaben (ein Wallet für Kryptowährungen, das zur Interaktion mit der Ethereum-Blockchain verwendet wird). Am 31.10.2022 wurde die umfangreichste Kampagne entdeckt, die sich als MetaMask ausgab. MetaMask steht damit in diesem Monat auf Platz 4 der Rangliste der am häufigsten imitierten Marken.

Hervorzuhebende Threat E-Mail Kampagne

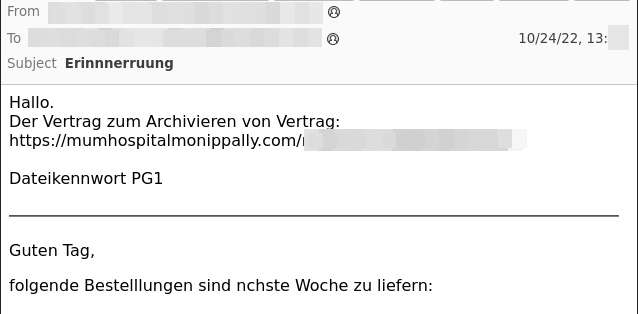

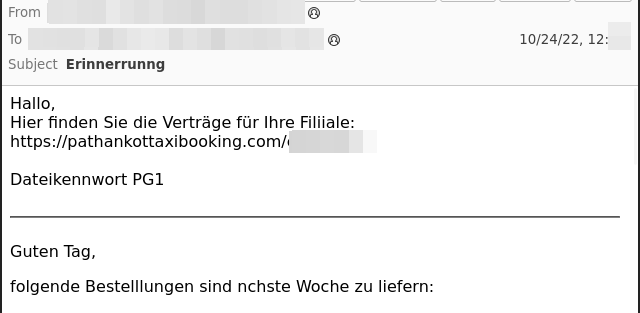

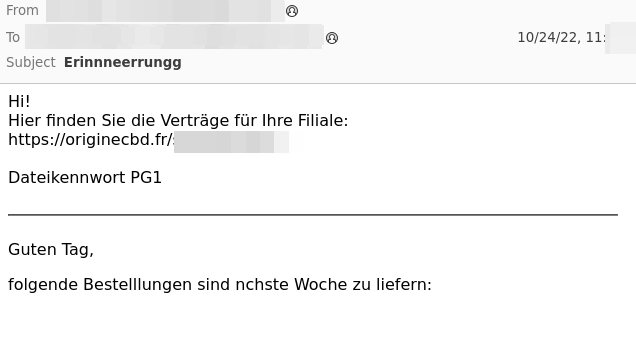

In diesem Monat haben Cyberkriminelle, die die QakBot-Malware über E-Mail Conversation-Hijacking Angriffe verbreiten, damit begonnen, die Betreffzeilen der gestohlenen E-Mails, auf die sie antworten, zu ändern. Wir gehen davon aus, dass dies geschieht, um die Analyse zu erschweren.

Bei einem E-Mail Conversation-Hijacking Angriff stehlen die Cyberkriminelle E-Mails von ihren Opfern und antworten auf diese, wobei die ursprüngliche E-Mail-Konversation und der Betreff in der gefälschten Antwort zitiert werden. Diese E-Mails sind oft schwer zu erkennen, da sie legitime E-Mail-Betreffs verwenden. Werden allerdings mehrfach die gleiche E-Mail für solche Antwortangriffe verwendet, könnte ein Admin in einem angegriffenen Unternehmen leicht weiter Angriffs-E-Mails entdecken, in dem er nach dem gleichen Betreff sucht. Um dies zu verhindern, haben die Cyberkriminellen hinter der QakBot-Malware-Kampagne mit der Bot-ID BBxx damit begonnen, wiederholende Zeichen in die Betreffzeilen ihrer gestohlenen E-Mails einzufügen.

In den folgenden Beispielen sehen wir E-Mails, deren ursprünglicher Betreff Erinnerung lautet. Die Kriminellen verwendeten diese gestohlene E-Mail, um mehrere Angriffs-E-Mails zu erstellen, indem sie den Betreff in Erinnerungrunng, Erinnneerrungg und Erinnnerruung änderten, indem sie zufällig Zeichen im Betreff verdoppelten. Der untere Teil jeder E-Mail ist ein Zitat aus der ursprünglichen gestohlenen E-Mail und wurde nicht wie der Betreff geändert.